Ataques “invisíveis”: criminosos virtuais violam empresas em 40 países, incluindo o Brasil, usando malware oculto

Bancos, empresas de telecomunicações e organizações governamentais do América do Sul entre os principais alvos; os grupos GCMAN e Carbanak são principais suspeitos

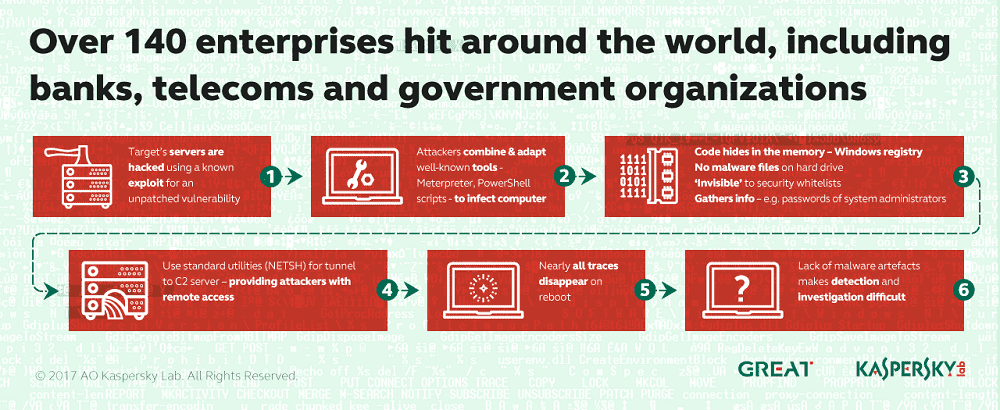

09 de fevereiro de 2017 – No final de 2016, especialistas da Kaspersky Lab foram contatados por bancos na Comissão Especial de Inquérito (CEI), que encontraram o software de testes de penetração Meterpreter, atualmente muito usado com fins mal-intencionados, na memória de seus servidores quando não deveria estar lá. A Kaspersky Lab descobriu que o código do Meterpreter foi associado a diversos scripts legítimos do PowerShell e outros utilitários. As ferramentas combinadas foram adaptadas em um código malicioso que fica oculto na memória, coletando as senhas dos administradores do sistema de maneira invisível para que os criminosos pudessem controlar os sistemas da vítima remotamente. Aparentemente, o objetivo final seria obter acesso a processos financeiros.

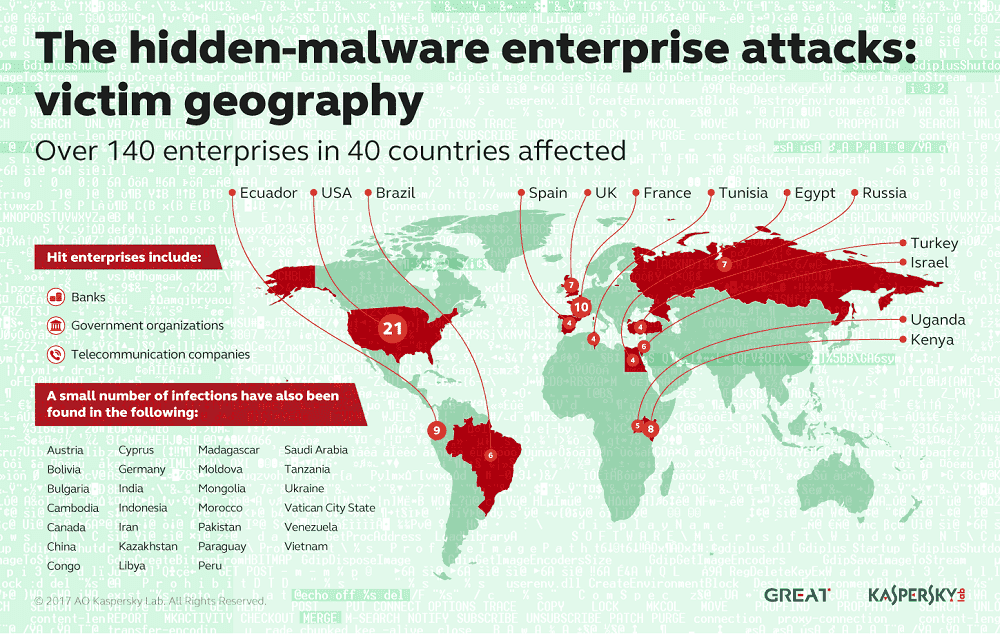

Desde então, a Kaspersky Lab descobriu que esses ataques estão ocorrendo em grande escala: eles atingem mais de 140 redes corporativas em diversos setores de negócios, sendo que a maior parte das vítimas se encontra nos EUA, na França, Equador, Quênia, Reino Unido e Rússia - o Brasil está entre os 10 países afetados.No total, foram registradas infecções em 40 países.

Não se sabe quem está por trás dos ataques. O abuso de de software livre e utilitários comuns do Windows, além de domínios desconhecidos torna praticamente impossível determinar o grupo responsável – ou mesmo se é um único grupo ou vários grupos que compartilham as mesmas ferramentas. Os grupos conhecidos que utilizam as abordagens mais parecidas com essas são o GCMAN e o Carbanak.

Essas ferramentas também dificultam a descoberta de informações do ataque. No processo normal de resposta a incidentes, o investigador segue os rastros e as amostras deixados na rede pelos invasores. Embora os dados no disco rígido possam continuar disponíveis após o evento, os artefatos ocultos na memória são eliminados na primeira reinicialização do computador. Felizmente, nesse caso, os especialistas conseguiram acessá-los a tempo.

“A determinação dos criminosos de esconder suas atividades e tornar a detecção e a resposta a incidentes cada vez mais difícil explica a recente vertente das técnicas antiperícia do malware baseado na memória. Por isso, a perícia da memória tem se tornado essencial para a análise de malware e de suas funções. Nesses incidentes específicos, os invasores usaram todas as técnicas antiperícia imagináveis, demonstrando como os arquivos de malware não são necessários para a extração bem-sucedida de dados de uma rede e como o uso de utilitários legítimos e de software livre torna a atribuição praticamente impossível”, explica Sergey Golovanov, pesquisador-chefe de segurança da Kaspersky Lab.

Os invasores ainda estão ativos; por isso, é importante lembrar que a detecção desses ataques só é possível na RAM, na rede e no Registro. E que, nesses casos, o uso das regras Yara, baseadas na verificação de arquivos maliciosos, não tem qualquer utilidade.

Os detalhes da segunda parte da operação, que mostram como os invasores implementaram técnicas únicas para sacar dinheiro de caixas eletrônicos, serão apresentados por Sergey Golovanov e Igor Soumenkov no Global Security Analyst Summit, que acontecerá de 2 a 6 de abril de 2017.

Os produtos da Kaspersky Lab são capazes de detectar operações que utilizam essas táticas, técnicas e procedimentos. Outras informações sobre esse caso e as regras da Yara de perícia estão disponíveis no blog em Securelist.com. Detalhes técnicos, como indicadores de comprometimento, também foram fornecidos aos clientes dos Serviços de Inteligência da Kaspersky.

Para combater os ataques de grupos como o GCMAN ou o Carbanak, o especialista em segurança responsável pela organização visada precisa ter uma série de habilidades específicas. Durante o Global Security Analyst Summit 2017, os melhores especialistas da Kaspersky Lab apresentarão treinamentos de segurança exclusivos para ajudar os especialistas a detectar ataques direcionados sofisticados. Inscreva-se no treinamento “Hunting targeted attacks with Yara rules” aqui. Inscreva-se no treinamento sobre Engenharia reversa de malware aqui.

Ataques “invisíveis”: criminosos virtuais violam empresas em 40 países, incluindo o Brasil, usando malware oculto

Kaspersky

Artigo relacionado Comunicados de Imprensa

Kaspersky é “Top Player” em proteção contra APTs pelo 3º ano seguido no Radicati Group

Relatório faz um ranking dos principais fornecedores usando como critérios as funcionalidade das soluções e a visão estratégica da empresa. Kaspersky é bem avaliada em ambos.LEIA MAIS >Kaspersky renova com sucesso a auditoria SOC 2

A avaliação confirma que os processos de desenvolvimento e atualização dos bancos de dados de antivírus da empresa estão protegidos contra possíveis alterações não autorizadasLEIA MAIS >Kaspersky lança serviço para remover domínios maliciosos

Kaspersky Takedown Service vem para complementar a oferta do Kaspersky Digital Footprint, que mapeia atividades maliciosas na deepweb, para permitir uma resposta ainda mais eficaz por parte das empresasLEIA MAIS >