O uso generalizado de computadores quânticos em um futuro próximo pode permitir que hackers descriptografem mensagens criptografadas com métodos clássicos em uma velocidade surpreendente. A Apple propôs uma solução para esse problema em potencial: após a próxima atualização de seus sistemas operacionais, as conversas no iMessage serão protegidas por um novo protocolo criptográfico pós-quântico chamado PQ3. Essa tecnologia permite alterar os algoritmos de criptografia de ponta a ponta com uma chave pública para que eles possam funcionar em computadores não quânticos clássicos e, por outro lado, fornece proteção contra possíveis hacks provenientes do uso de futuros computadores quânticos.

Hoje veremos como esse novo protocolo de criptografia funciona e por que ele é necessário.

Como o PQ3 funciona

Todos os aplicativos e serviços de mensagens instantâneas populares atualmente implementam métodos de criptografia assimétrica padrão usando um par de chaves pública e privada. A chave pública é usada para criptografar as mensagens enviadas e pode ser transmitida por canais inseguros. A chave privada é mais comumente usada para criar chaves de sessão simétricas, usadas para criptografar as mensagens.

Esse nível de segurança é suficiente por enquanto, mas a Apple está se precavendo, pois teme que os hackers possam estar se preparando para usar computadores quânticos. Devido ao baixo custo do armazenamento de dados, os invasores podem coletar grandes quantidades de dados criptografados e armazená-los até que possam ser descriptografados usando computadores quânticos.

Para evitar isso, a Apple desenvolveu um novo protocolo de proteção criptográfica chamado PQ3. A troca de chaves agora está protegida com um componente pós-quântico adicional. Ele também minimiza o número de mensagens que poderiam ser descriptografadas.

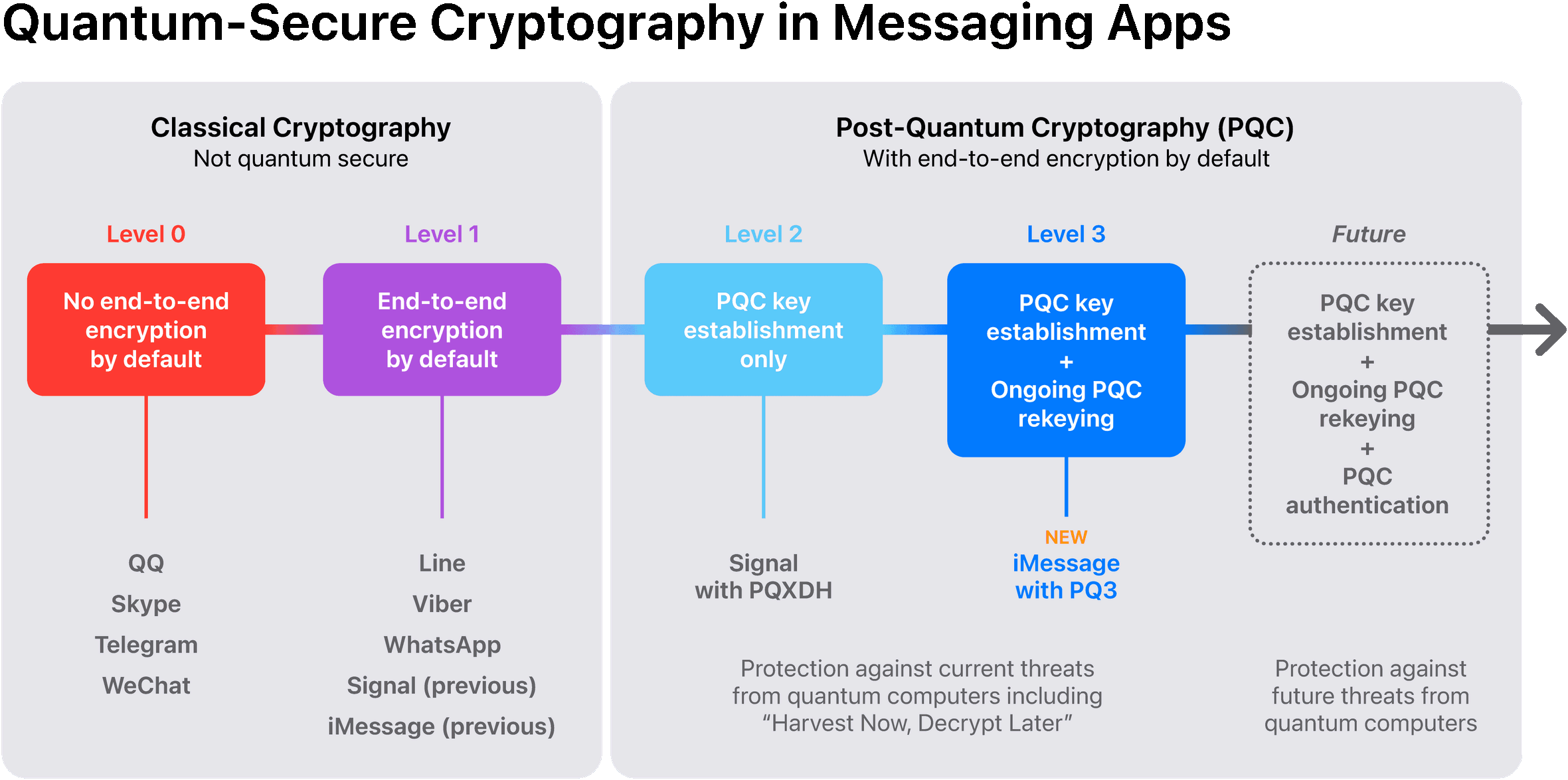

Tipos de criptografia usados em mensageiros. Fonte

O protocolo PQ3 estará disponível no iOS 17.4, iPadOS 17.4, macOS 14.4 e watchOS 10.4. A transição para o novo protocolo será gradual: primeiro, todas as conversas do usuário em dispositivos habilitados para PQ3 serão automaticamente migradas para esse protocolo. Então, no final de 2024, a Apple planeja substituir completamente o protocolo de criptografia de ponta a ponta usado anteriormente.

Geralmente, o crédito é devido à Apple por esse aumento de segurança iminente; no entanto, a empresa não é a primeira a fornecer segurança cibernética pós-quântica em serviços e aplicativos de mensagens instantâneas. No outono de 2023, os desenvolvedores do Signal adicionaram suporte para um protocolo semelhante, o PQXDH, que fornece segurança pós-quântica a mensagens instantâneas para usuários de versões atualizadas do Signal ao criar novos bate-papos seguros.

Como o advento do PQ3 afetará a segurança dos usuários da Apple

Em essência, a Apple vai adicionar um componente pós-quântico ao esquema geral de criptografia de mensagens do iMessage. Na verdade, o PQ3 será apenas um elemento em sua abordagem de segurança juntamente com a criptografia assimétrica ECDSA tradicional.

No entanto, confiar apenas em tecnologias de proteção pós-quântica não é aconselhável. Igor Kuznetsov, diretor da equipe de Pesquisa e análise global da Kaspersky (GReAT), comentou as inovações da Apple:

“Como o PQ3 ainda depende de algoritmos de assinatura tradicionais para autenticação de mensagens, um invasor intermediário com um poderoso computador quântico (ainda a ser criado) ainda poderá ter a chance de hackear.

Existe proteção contra adversários capazes de comprometer o dispositivo ou desbloqueá-lo? Não, o PQ3 protege apenas a camada de transporte. Depois que uma mensagem é entregue a um iDevice, não há diferença: ela pode ser lida na tela, extraída por alguma autoridade após desbloquear o telefone ou exfiltrada por invasores avançados usando Pegasus, TriangleDB ou software similar.”

Portanto, aqueles preocupados com a proteção de seus dados não devem confiar apenas em protocolos criptográficos pós-quânticos modernos. É importante assegurar proteção total do dispositivo para garantir que terceiros não consigam acessar suas mensagens instantâneas.

criptografia

criptografia

Dicas

Dicas