Para conseguir concretizar seus planos ardilosos, os desenvolvedores de malware para Android precisam enfrentar vários desafios sucessivos: enganar os usuários para invadir o smartphone, burlar os softwares de segurança, convencer as vítimas a conceder várias permissões do sistema, manter a distância de otimizadores de bateria integrados que consomem muitos recursos e, depois de tudo isso, ter a certeza de que o malware realmente gera lucro. Os criadores do BeatBanker, uma campanha de malware baseado em‑Android descoberta recentemente por nossos especialistas, desenvolveram algo novo para cada uma dessas etapas. O ataque é voltado, por enquanto, para usuários brasileiros, mas as ambições dos desenvolvedores quase certamente motivará uma expansão internacional, então, vale a pena permanecer em alerta e estudar os truques do agente da ameaça. É possível encontrar uma análise técnica completa do malware na Securelist.

Como o BeatBanker se infiltra em um smartphone

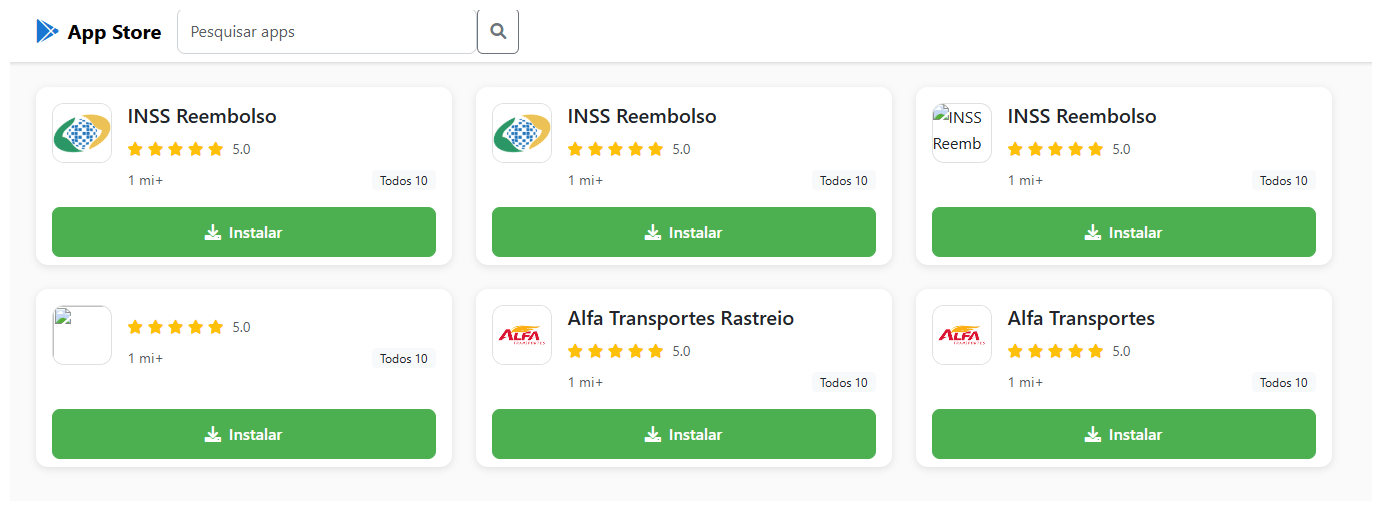

O malware é distribuído por páginas de phishing especialmente criadas que imitam a Google Play Store. Uma página facilmente confundida com o Marketplace oficial convida os usuários a baixar um aplicativo aparentemente útil. Em uma campanha, o cavalo de Troia se disfarçou como o aplicativo de serviços do governo brasileiro, o INSS Reembolso. Em outra, ele se apresentava como um aplicativo da Starlink.

O site malicioso cupomgratisfood{.}shop faz um excelente trabalho ao imitar uma loja de aplicativos. Não está claro por que o aplicativo INSS Reembolso falso aparece todas as três vezes. Para transparecer mais credibilidade, talvez?!

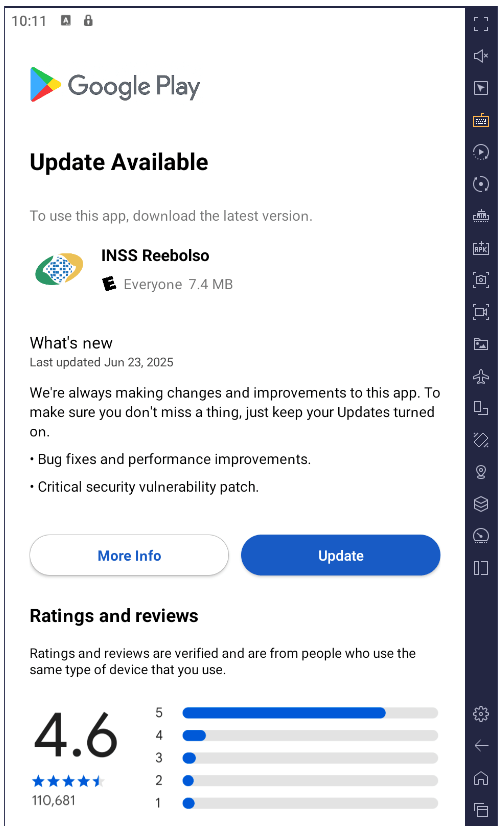

A instalação ocorre em várias etapas para evitar a solicitação de muitas permissões ao mesmo tempo e para acalmar ainda mais a vítima. Depois que o primeiro aplicativo é baixado e iniciado, ele exibe uma interface que também se assemelha ao Google Play e simula uma atualização para o aplicativo falso, ao solicitar a permissão do usuário para instalar aplicativos, algo que não parece fora do comum no contexto. Se essa permissão for concedida, o malware baixará módulos maliciosos adicionais no smartphone.

Após a instalação, o cavalo de Troia simula uma atualização do aplicativo chamariz via Google Play ao solicitar permissão para instalar aplicativos enquanto baixa módulos maliciosos adicionais no processo

Todos os componentes do cavalo de Troia são criptografados. Antes de descriptografar e prosseguir para os próximos estágios da infecção, ele verifica se o smartphone é real e se ele está no país de destino. O BeatBanker encerra imediatamente o próprio processo se encontrar discrepâncias ou detectar que está sendo executado em ambientes emulados ou de análise. Isso complica a análise dinâmica do malware. Aliás, o falso downloader de atualizações injeta módulos diretamente na RAM para evitar a criação de arquivos no smartphone que seriam visíveis ao software de segurança.

Todos esses truques não são novidade e são frequentemente usados em malwares complexos para computadores desktop. No entanto, para smartphones, essa sofisticação ainda é uma raridade, e nem todas as ferramentas de segurança conseguirão detectar isso. Usuários de [placeholder Kaspersky for Android]produtos da Kaspersky[/placeholder] estão protegidos contra essa ameaça.

Reprodução de áudio como um escudo

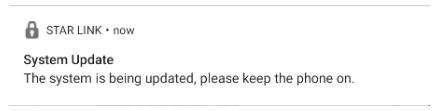

Uma vez estabelecido no smartphone, o BeatBanker baixa um módulo para minerar a criptomoeda Monero. Os autores estavam muito preocupados com a possibilidade dos sistemas agressivos de otimização de bateria do smartphone desligarem o minerador, então eles criaram um truque: tocar um som quase inaudível o tempo todo. Os sistemas de controle de consumo de energia normalmente poupam os aplicativos que estão reproduzindo áudio ou vídeo para evitar cortar a música de fundo ou os players de podcast. Dessa forma, o malware pode ser executado continuamente. Além disso, ele exibe uma notificação persistente na barra de status para solicitar ao usuário que mantenha o telefone ligado para uma atualização do sistema.

Exemplo de uma notificação de atualização persistente do sistema de outro aplicativo malicioso disfarçado como um aplicativo da Starlink

Controle via Google

Para gerenciar o cavalo de Troia, os autores utilizam o Firebase Cloud Messaging (FCM) legítimo do Google, um sistema para receber notificações e enviar dados de um smartphone. Esse recurso está disponível para todos os aplicativos e é o método mais popular para enviar e receber dados. Graças ao FCM, os invasores podem monitorar o status do dispositivo e alterar as configurações de acordo com suas necessidades.

Não acontecerá nada durante um tempo, depois que o malware for instalado, os invasores esperam pacientemente. Então, eles acionam o minerador, mas com o cuidado de reduzir a intensidade, se o telefone superaquecer, a bateria começar a descarregar ou o proprietário estiver usando o dispositivo. Tudo isso é feito via FCM.

Roubo e espionagem

Além do minerador de criptomoedas, o BeatBanker instala módulos extras para espionar o usuário e realizar o roubo no momento certo. O módulo de spyware solicita a permissão dos Serviços de Acessibilidade, e se ela for concedida, o monitoramento de tudo o que estiver acontecendo no smartphone começa.

Se o proprietário abrir o aplicativo Binance ou Trust Wallet para enviar USDT, o malware sobrepõe uma tela falsa na parte superior da interface da carteira ao trocar efetivamente o endereço do destinatário pelo seu próprio endereço. Todas as transferências vão para os golpistas.

O cavalo de Troia possui um sistema de controle remoto avançado e é capaz de executar muitos outros comandos:

- Interceptação de códigos únicos do Google Autenticador

- Gravação de áudio do microfone

- Streaming da tela em tempo real

- Monitoramento da área de transferência e interceptação de pressionamentos de tecla

- Envio de mensagens SMS

- Simulação de toques em áreas específicas da tela e entrada de texto de acordo com um script enviado pelo invasor e muito mais

Tudo isso torna possível roubar a vítima quando ela usa qualquer outro serviço bancário ou de pagamento, não apenas os pagamentos de criptomoedas.

Às vezes, as vítimas são infectadas com um módulo diferente para espionagem e controle remoto por smartphone, o cavalo de Troia de acesso remoto BTMOB. Seus recursos maliciosos são ainda mais amplos, incluindo:

- Aquisição automática de determinadas permissões no Android 13 a 15

- Rastreamento contínuo de geolocalização

- Acesso às câmeras frontal e traseira

- Obtenção de códigos PIN e senhas para desbloqueio da tela

- Captura da digitação do teclado

Como se proteger contra o BeatBanker

Os criminosos virtuais estão constantemente refinando seus ataques e criando novas soluções como formas de lucrar com as vítimas. Apesar disso, é possível se proteger seguindo algumas precauções simples:

- Baixe aplicativos somente de fontes oficiais, como o Google Play ou a loja de aplicativos pré-instalada pelo fornecedor. Se encontrar um aplicativo ao pesquisar na Internet, não o abra por meio de um link do navegador, em vez disso, acesse o aplicativo Google Play ou outra loja consolidada em seu smartphone e procure por ele lá. Enquanto estiver fazendo isso, verifique o número de downloads, o histórico do aplicativo, as classificações e os comentários. Evite aplicativos novos, aplicativos com classificações baixas e aqueles com um pequeno número de downloads.

- Verifique todas as permissões concedidas. Não conceda permissões sem a certeza do que elas fazem ou por que esse aplicativo específico as requer. Tenha muito cuidado com permissões como Instalar aplicativos desconhecidos, Acessibilidade, Superusuário e Exibir sobre outros aplicativos. Escrevemos sobre isso em detalhes em um artigo separado.

- Equipe seu dispositivo com uma solução antimalware abrangente. Naturalmente, recomendamos o Kaspersky for Android. Os usuários dos produtos Kaspersky estão protegidos contra o BeatBanker, detectado com os veredictos HEUR:Trojan-Dropper.AndroidOS.BeatBanker e HEUR:Trojan-Dropper.AndroidOS.Banker.*.

- Atualize regularmente o sistema operacional e o software de segurança. Para o Kaspersky for Android, atualmente indisponível no Google Play, consulte nossas instruções detalhadas sobre como instalar e atualizar o aplicativo.

Ameaças aos usuários do Android estão aumentando bastante ultimamente. Confira nossas outras postagens sobre os ataques Android mais relevantes e difundidos, além das dicas para manter você e seus entes queridos seguros:

Android

Android

Dicas

Dicas