Arquitetura de gerenciamento de vulnerabilidades de código aberto

Como gerenciar vulnerabilidades ao desenvolver ou usar software de código aberto.

12 Artigos

Como gerenciar vulnerabilidades ao desenvolver ou usar software de código aberto.

Como eliminar a ameaça que servidores e serviços sem responsáveis, bibliotecas desatualizadas e APIs inseguras representam para as organizações.

Analisamos como as populares impressoras da Canon podem facilitar a invasão da rede de uma organização.

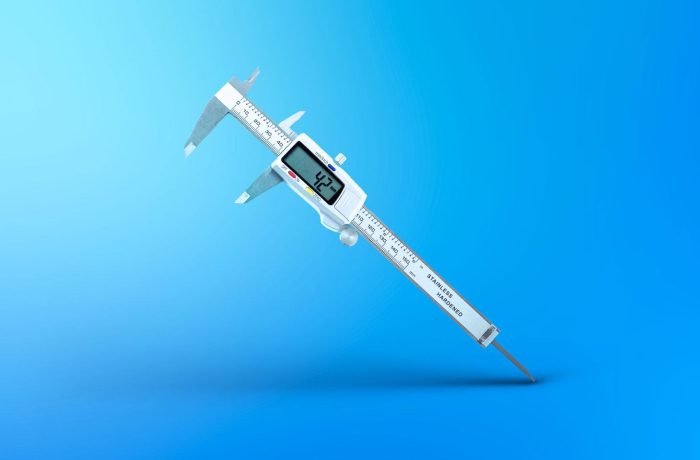

Causas de discrepâncias nas classificações do Sistema de Pontuação de Vulnerabilidades Comuns, erros mais comuns ao usar o CVSS para priorizar vulnerabilidades e como fazer isso corretamente.

Analisamos o Common Vulnerability Scoring System (CVSS): para que serve, como é aplicado na prática e por que a Pontuação de base é apenas o ponto de partida da avaliação de vulnerabilidade.

Algumas reflexões sobre quais patches de software para PC devem ser priorizadas e por quê.

Microsoft Patch Tuesday de julho: uma coleção de vulnerabilidades exploradas.

Decisão cria elos fracos na proteção de empresas; veja quais medidas de segurança devem ser tomadas.

Conheça os riscos de segurança ao usar sistemas operacionais sem suporte e veja as melhores estratégias de segurança para evitar que este vetor seja explorado.

Pesquisadores na RSAC 2019 informam sobre o atual cenário de vulnerabilidades e construíram um modelo que ajuda com uma estratégia efetiva de patching.

Podem me chamar de cético, mas um grupo colaborativo de pesquisadores da Microsoft e da Universidade de Carleton, no Canadá asseguraram que a reutilização da mesma senha não é um

As empresas precisam pensar na segurança como um processo – mais do que apenas como a implantação de produtos. É o que disse o analista Roberto Martínez, pesquisador de segurança