Os especialistas da Kaspersky Lab ICS CERT revelaram uma nova investigação que mostra que, em média, dois em cada cinco computadores relacionados à infraestrutura tecnológica de empresas industriais enfrentaram ataques cibernéticos no segundo semestre de 2016.

Os especialistas da Kaspersky Lab ICS CERT revelaram uma nova investigação que mostra que, em média, dois em cada cinco computadores relacionados à infraestrutura tecnológica de empresas industriais enfrentaram ataques cibernéticos no segundo semestre de 2016.

Além disso, a investigação mostra que a porcentagem de computadores industriais sob ataque cresceu de 17% em julho de 2016 para mais de 24% em dezembro do mesmo ano.

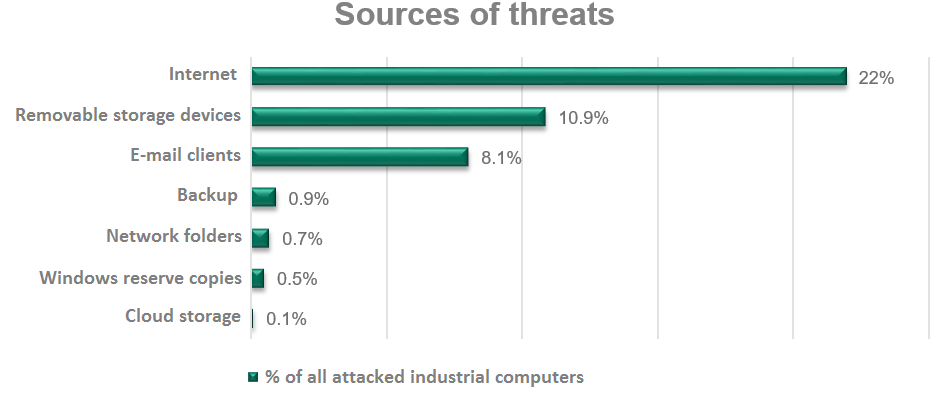

As três principais fontes de infecção foram: a Internet, dispositivos de armazenamento removíveis e e-mail anexos e scripts embutidos no corpo de e-mails.

À medida que a tecnologia e as redes corporativas das empresas industriais se tornam cada vez mais integradas, os cibercriminosos têm voltando sua atenção para as empresas industriais como alvos potenciais. Ao explorar vulnerabilidades nas redes e softwares utilizados por essas empresas, os invasores poderiam roubar informações relacionadas ao processo de produção ou até mesmo derrubar operações de fabricação, levando a desastres tecnológicos.

Para descobrir quão ampla é a ameaça, os especialistas da Kaspersky Lab ICS CERT realizaram pesquisas dedicadas ao panorama cibernético enfrentado pelos sistemas ICS.

O relatório apontou que no segundo semestre de 2016, os downloads de malware e o acesso às páginas de phishing foram bloqueados em mais de 22% dos computadores industriais. Isso significa que, pelo menos, cinco máquinas enfrentaram o risco de infecção ou tiveram suas credenciais comprometidas através da Internet.

Os computadores desktop de engenheiros e operadores que trabalham diretamente com ICS geralmente não têm acesso direto à Internet devido às limitações da rede de tecnologia em que estão localizados. No entanto, há outros usuários que têm acesso simultâneo à Internet e ICS. De acordo com a pesquisa da Kaspersky Lab, esses computadores - supostamente usados por administradores de sistemas e de rede, desenvolvedores e integradores de sistemas de automação industrial e terceirizados que se conectam a redes de tecnologia de forma direta ou remota - podem se conectar livremente à Internet porque não estão vinculados a apenas uma rede industrial com suas limitações inerentes.

A Internet não é a única coisa que ameaça a segurança cibernética dos sistemas ICS. O perigo de dispositivos de armazenamento removíveis infectados foi outra ameaça detectada pelos pesquisadores da empresa. Durante o período de pesquisa, 10,9% dos computadores com o software ICS instalado (ou conectado àqueles que possuem este software) mostraram vestígios de malware quando um dispositivo removível estava conectado a eles.

Anexos de e-mail maliciosos e scripts embutidos no corpo de e-mails foram bloqueados em 8,1% dos computadores industriais, ficando em terceiro lugar das ameaças. Na maioria dos casos, os atacantes usam e-mails de phishing para atrair a atenção do usuário e disfarçar arquivos maliciosos. O malware foi mais frequentemente distribuído no formato de documentos de escritório, como o MS Office e arquivos PDF. Usando várias técnicas, os criminosos asseguraram que as pessoas baixassem e, a partir disso, inseriam malwares nos computadores da organização industrial.

De acordo com a pesquisa da Kaspersky Lab, o malware, que representa uma ameaça significativa para empresas em todo o mundo, também é perigoso para as empresas industriais. Isso inclui spyware, backdoors, keyloggers, malware financeiro, ransomware e limpadores. Estes podem paralisar completamente o controle da organização sobre seu ICS ou podem ser usados para ataques direcionados respectivamente. O último é possível devido a funções inerentes que fornecem um ataque com muitas possibilidades de controle remoto.

“Nossa análise mostra que confiar cegamente no isolamento das redes de tecnologia da Internet não funciona mais. A ascensão de ciberataques à infraestrutura crítica indica que o ICS deve ser protegido corretamente dentro e fora do perímetro do malware. Também é importante notar que, de acordo com nossas observações, os ataques quase sempre começam com o elo mais fraco em qualquer proteção: as pessoas", disse Evgeny Goncharov, Head of Critical Infrastructure Defense Department, Kaspersky Lab.

O relatório da Kaspersky Lab "Panorama de ameaça de sistemas de automação industrial no segundo semestre de 2016" também apontou que:

- Quatro dos ataques-alvos detectados pela Kaspersky Lab em 2016 visava alvos industriais;

- Cerca de 20.000 amostras diferentes de malware foram reveladas em sistemas de automação industrial pertencentes a mais de 2.000 famílias de malwares diferentes;

- 75 vulnerabilidades foram reveladas pela Kaspersky Lab em 2016; e 58 delas foram marcadas como vulnerabilidades críticas;

- Três países com computadores industriais atacados: Vietnã (mais de 66%), Argélia (mais de 65%) e Marrocos (60%).

A fim de proteger o ambiente ICS de possíveis ataques cibernéticos, especialistas em segurança da Kaspersky Lab aconselham:

- Realizar uma avaliação de segurança para identificar e eliminar brechas de segurança;

- Solicitar inteligência externa: a inteligência de fornecedores respeitáveis no mercado ajuda as organizações a prever futuros ataques à infraestrutura industrial da empresa;

- Treine sua equipe;

- Forneça proteção dentro e fora do perímetro. Uma estratégia de segurança adequada tem que dedicar recursos significativos para a detecção de ataque e resposta, para bloquear um ataque antes que ele afete criticamente dados importantes;

- Avaliar métodos avançados de proteção: um cenário de negação padrão para sistemas SCADA, verificações regulares de integridade para controladores e monitoramento especializado de rede para aumentar a segurança geral de uma empresa, reduzirão as chances de uma violação bem-sucedida, mesmo se alguns nós intrinsecamente vulneráveis não puderem ser corrigidos ou removidos.

Leia um resumo do relatório do Kaspersky Lab ICS CERT para H2 2016 no Securelist.com. O relatório completo está disponível no site da Kaspersky Lab ICS CERT.