Cibercriminosos infectam celulares com trojan bancário por meio de app falso de ressarcimento do FGC, visando roubar dados financeiros

A Kaspersky identificou a primeira campanha de fraude digital direcionada a beneficiários do ressarcimento do Fundo Garantidor de Créditos (FGC), voltada a investidores que aguardam a devolução de valores após a liquidação de um banco. A campanha envolve um aplicativo fraudulento, direcionada para usuários do sistema Android, que oferece um suposto acompanhamento do pagamento do Fundo, mas que na verdade instala um programa bancário capaz de roubar dados bancários, permitir o controle remoto do dispositivo e realizar mineração de criptomoedas. Veja abaixo como funciona o golpe e como se proteger.

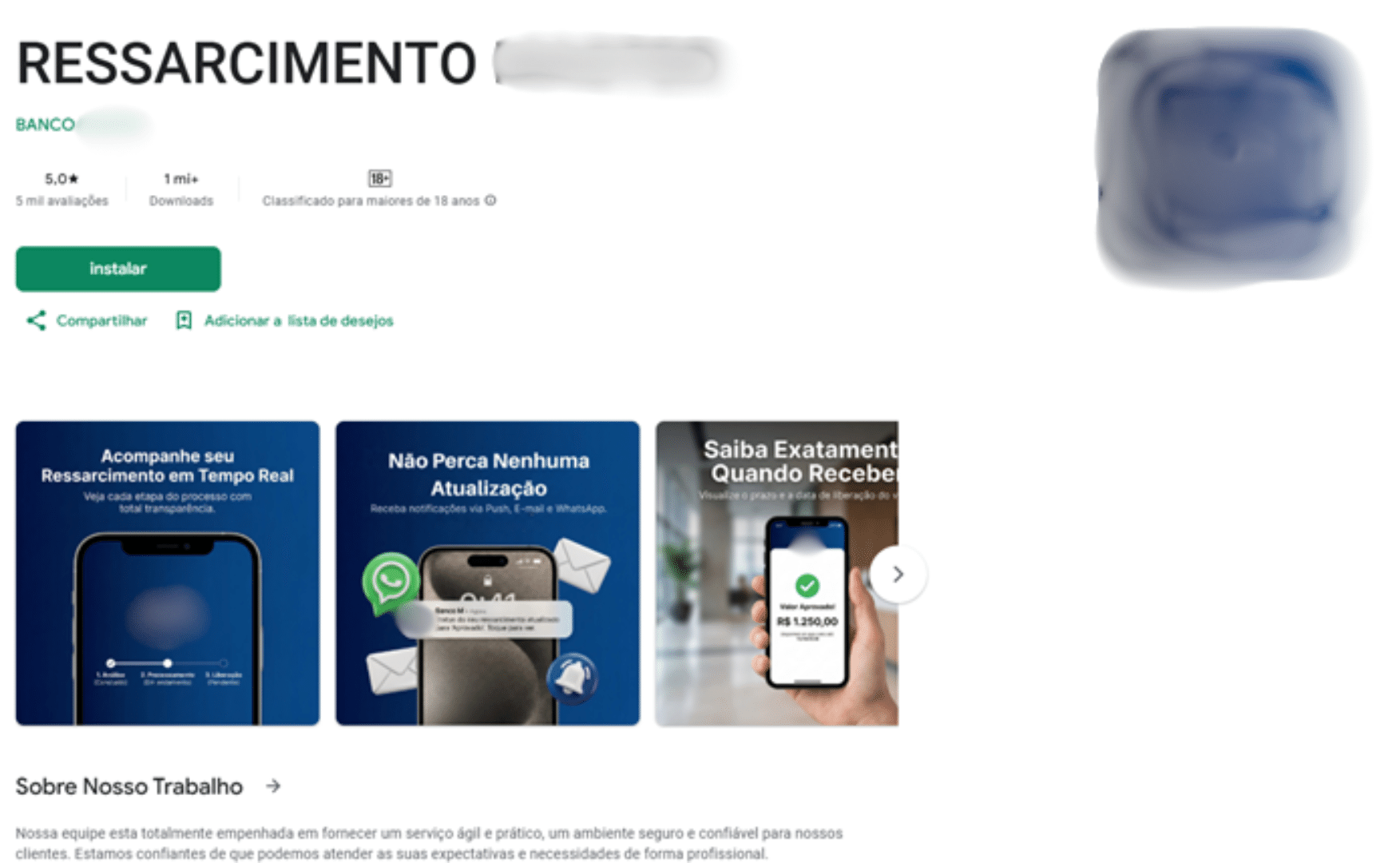

A isca do golpe é a promessa de um acompanhamento simplificado do processo de ressarcimento do FGC. Ao acessar o site, o usuário é induzido a baixar um aplicativo que se passa por um legítimo disponível na Google Play Store, simulando interfaces confiáveis para ganhar credibilidade. No entanto, ao instalar o aplicativo, a vítima acaba infectando o próprio aparelho com o trojan bancário BeatBanker

O BeatBanker é uma nova família de trojan bancário móvel, desenvolvida por criminosos brasileiros, identificada em meados do ano passado, e já conhecida por campanhas anteriores que distribuíam aplicativos falsos do INSS, por ocasião do reembolso pelos valores desviados na aposentadoria dos beneficiários.

Trata-se de uma ameaça altamente sofisticada, com múltiplas capacidades maliciosas. O trojan é capaz de roubar credenciais, interceptando e furtando informações de login, senhas e dados financeiros de aplicativos bancários e outras informações sensíveis. Além disso, realiza mineração clandestina da criptomoeda Monero, utilizando os recursos de processamento do smartphone da vítima sem consentimento, drenando a bateria e degradando o desempenho do dispositivo.

O BeatBanker também oferece controle remoto avançado (RAT), concedendo aos cibercriminosos a capacidade de controlar remotamente o dispositivo, permitindo-lhes realizar diversas ações, como acessar dados pessoais, fazer transações ou instalar outros códigos maliciosos. O trojan é furtivo ao se disfarçar como aplicativo legítimo e mecanismos avançados para evitar a detecção, monitorando a temperatura e a porcentagem da bateria, além de verificar se o usuário está utilizando o dispositivo para otimizar suas operações maliciosas. Para manter a persistência, a ameaça usa um mecanismo inovador que reproduz um arquivo de áudio quase inaudível e em loop, visando manter assim o processo ativo na memória do sistema infectado.

“A rapidez com que os cibercriminosos exploram temas em evidência no noticiário para criar esquemas fraudulentos que se aproveitam da expectativa e da ansiedade de grandes grupos de pessoas é uma tática recorrente. Este caso representa apenas o início de uma possível onda de golpes. Nossa análise indica a tendência de surgimento de novos vetores de ataque, dada a alta atratividade do tema e o grande número de potenciais vítimas”, afirma Fabio Assolini, diretor da Equipe Global de Pesquisa e Análise da Kaspersky para a América Latina e Europa.

Diante da gravidade e da iminência de golpes com esta temática, a Kaspersky recomenda as seguintes medidas de proteção:

- Desconfie sempre: Ofertas que prometem agilizar ou simplificar processos de forma incomum ou com passos extraordinariamente fáceis devem ser encaradas com extrema cautela. Golpes frequentemente se utilizam de atrativos para induzir a vítima ao erro.

- Verifique nos canais oficiais: Antes de clicar em qualquer link, verifique se no site ou aplicativo oficial da empresa.

- Nunca instale aplicativos de fontes desconhecidas: Baixe aplicativos apenas de lojas oficiais, como a Google Play Store ou a Apple App Store. Desative a função "instalar de fontes desconhecidas" nas configurações do seu Android.

- Utilize uma solução de segurança: Mantenha uma solução de segurança de confiança, como o Kaspersky Premium, instalada e atualizada em seu celular. Ela é capaz de detectar e bloquear links maliciosos e a instalação de arquivos perigosos.