Mesmo que você mantenha seus criptoativos em uma cold wallet (offline) e utilize dispositivos da Apple, que têm forte reputação em segurança, cibercriminosos ainda podem encontrar formas de desviar seus valores. Esses agentes maliciosos estão combinando técnicas conhecidas em novas cadeias de ataque, incluindo a atração de vítimas diretamente dentro da App Store.

Clones de carteiras de criptomoedas

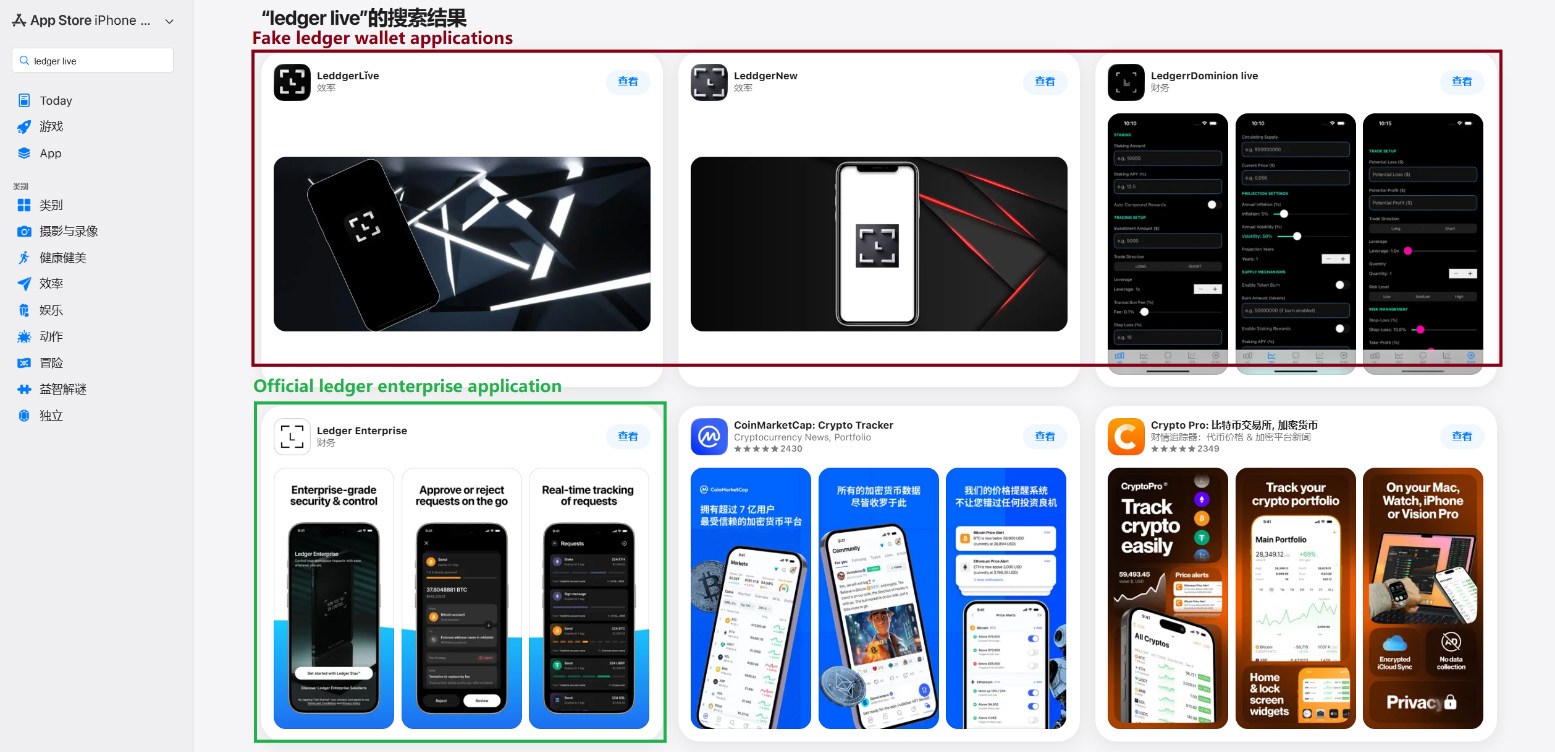

Em março passado, identificamos aplicativos de phishing no topo dos rankings da App Store chinesa, com ícones e nomes que imitavam ferramentas populares de gerenciamento de carteiras de criptomoedas. Como restrições regionais bloqueiam vários aplicativos oficiais de carteiras na App Store chinesa, invasores passaram a explorar essa lacuna. Eles criaram aplicativos falsos com ícones semelhantes aos originais e nomes com erros ortográficos intencionais, provavelmente para contornar a moderação da App Store e enganar os usuários.

Aplicativos de phishing na App Store aparecendo nos resultados de busca por Ledger Wallet (anteriormente Ledger Live)

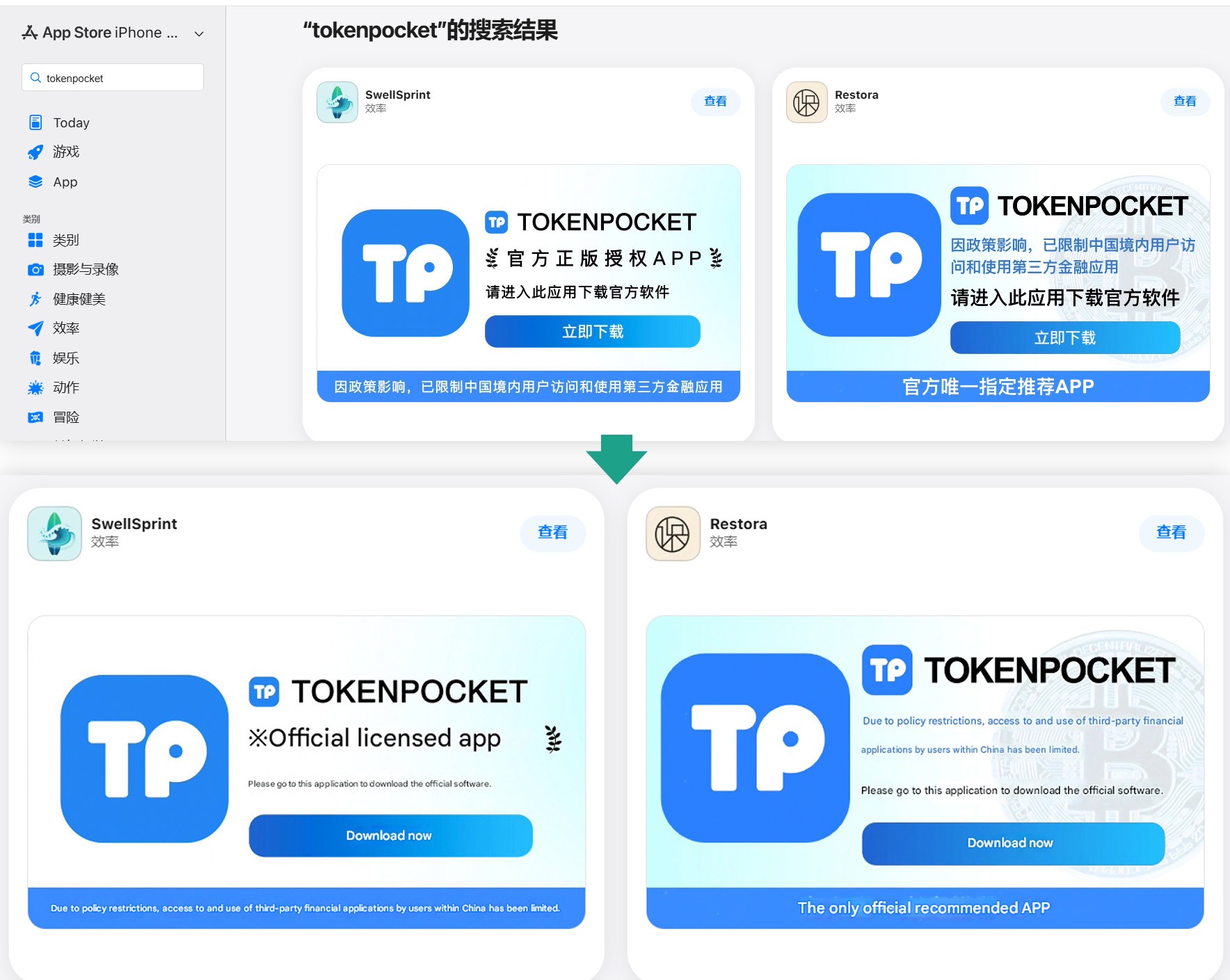

Além desses, identificamos diversos aplicativos com nomes e ícones que não tinham qualquer relação com criptomoedas. No entanto, seus banners promocionais alegavam que poderiam ser usados para baixar e instalar aplicativos oficiais de carteiras digitais que não estão disponíveis na App Store da região.

Banners em páginas de aplicativos afirmando que podem ser usados para baixar o aplicativo oficial do TokenPocket, que não está disponível na App Store local.

Ao todo, identificamos 26 aplicativos de phishing que se passam pelas seguintes carteiras populares:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Alguns outros aplicativos muito semelhantes ainda não apresentavam funcionalidades de phishing, mas todos os indícios apontam que estão vinculados aos mesmos agentes maliciosos. É provável que pretendam adicionar funcionalidades maliciosas em atualizações futuras.

Para conseguir a aprovação desses aplicativos na App Store, os desenvolvedores incluíram funcionalidades básicas, como jogos, calculadoras ou gerenciadores de tarefas.

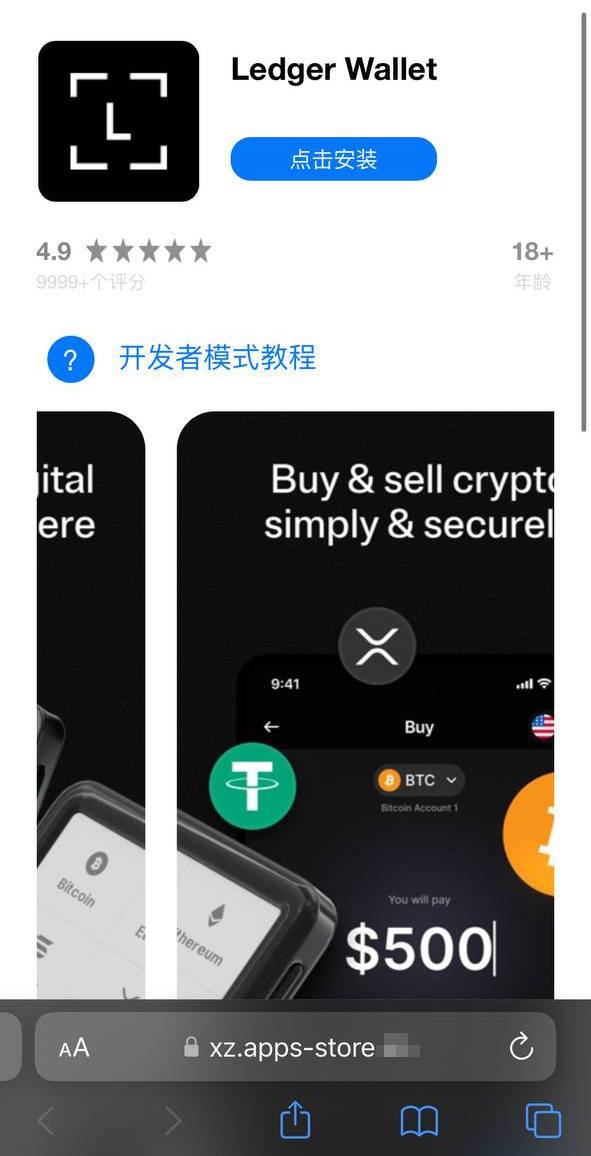

Instalar qualquer um desses clones é o primeiro passo para perder seus criptoativos. Embora os aplicativos em si não roubem diretamente criptomoedas, frases-semente (frases de recuperação) ou senhas, eles funcionam como isca, explorando a confiança do usuário por estarem listados na App Store oficial. Após a instalação e uso, no entanto, o aplicativo abre um site de phishing no navegador da vítima, projetado para imitar a App Store, e então induz o usuário a instalar uma versão comprometida da carteira de criptomoedas correspondente. Os invasores criaram múltiplas versões desses módulos maliciosos, cada uma adaptada a uma carteira específica. É possível encontrar uma análise técnica detalhada desse ataque em nossa publicação no Securelist.

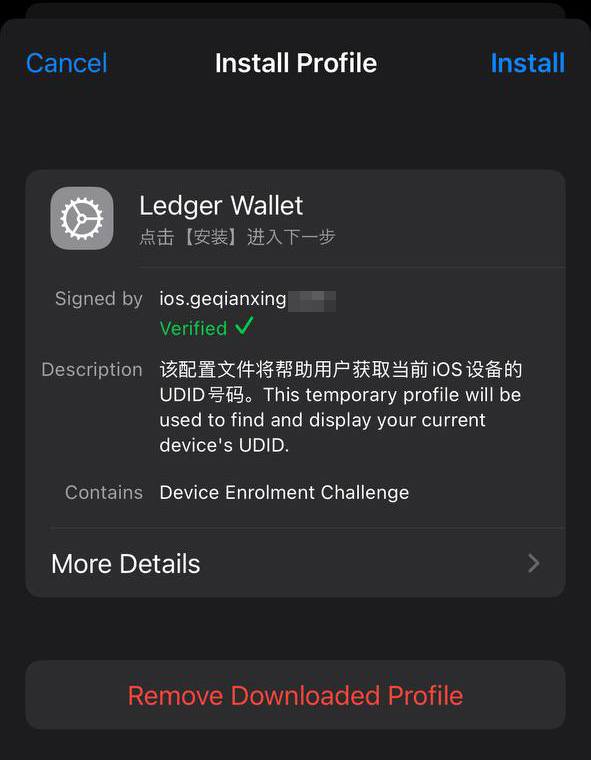

Uma vítima que cai no golpe é inicialmente induzida a instalar um perfil de provisionamento, que permite o sideload de aplicativos em um iPhone fora da App Store. Em seguida, esse perfil é utilizado para instalar o próprio aplicativo malicioso.

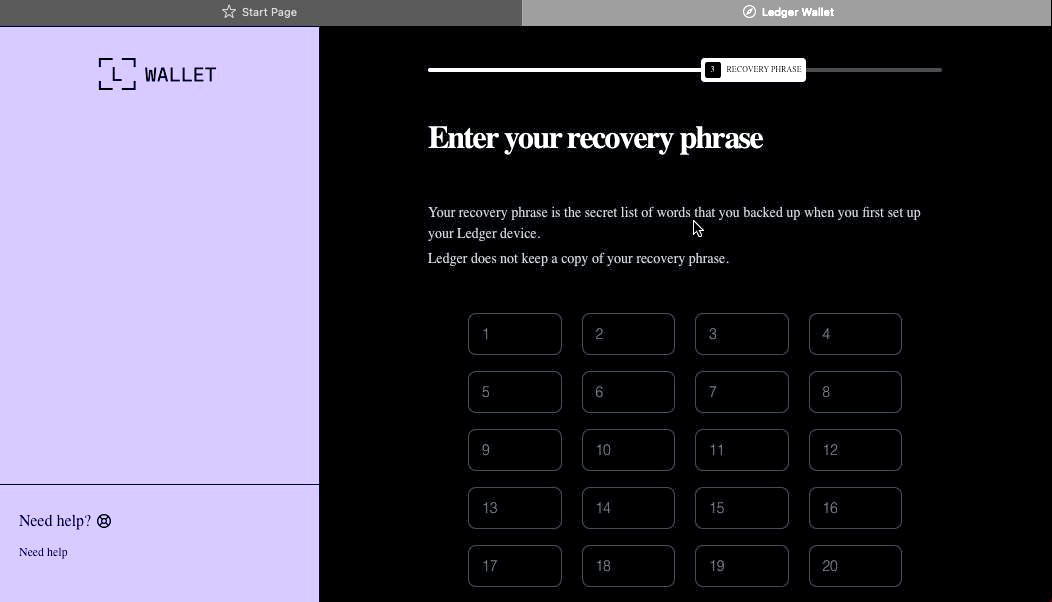

Um site falso da App Store induzindo o usuário a instalar um aplicativo que se passa pelo Ledger Wallet

No exemplo acima, o malware é baseado no aplicativo original da Ledger, com funcionalidades de trojan integradas. O aplicativo é visualmente idêntico ao original, mas, ao ser conectado a uma carteira de hardware, exibe uma janela solicitando a frase-semente, supostamente para restaurar o acesso. Esse não é o procedimento padrão. Normalmente, é necessário apenas inserir um PIN, nunca a frase de recuperação. Caso a vítima seja enganada pela aparente legitimidade do aplicativo e insira sua frase-semente, essa informação é imediatamente enviada ao servidor dos invasores, concedendo a eles acesso total aos criptoativos da vítima.

Sideload fora da App Store

Um componente crítico desse esquema envolve a instalação de malware no iPhone da vítima por meio da evasão da App Store e de seu processo de verificação. Esse método é executado de forma semelhante ao infostealer para iOS SparkKitty, identificado anteriormente. Os invasores conseguiram obter acesso ao Apple Developer Enterprise Program. Por apenas US$ 299 por ano, e após um processo que inclui entrevista e verificação corporativa, esse programa permite que organizações emitam seus próprios perfis de configuração e aplicativos para download direto nos dispositivos dos usuários, sem necessidade de publicação na App Store.

Para instalar o aplicativo, a vítima precisa primeiro instalar um perfil de configuração que viabiliza o download direto do malware, contornando a App Store. Observe o ícone de verificação verde

De modo geral, perfis corporativos são projetados para permitir que organizações distribuam aplicativos internos diretamente nos dispositivos de seus colaboradores. Esses aplicativos não precisam ser publicados na App Store e podem ser instalados em um número ilimitado de dispositivos. Infelizmente, esse recurso é frequentemente explorado de forma indevida. Esses perfis são amplamente utilizados para distribuir softwares que não atendem às políticas da Apple, como cassinos on-line, mods pirateados e, evidentemente, malware.

É exatamente por isso que o site falso que imita a Apple Store induz o usuário a instalar um perfil de configuração antes de disponibilizar o aplicativo assinado por esse perfil.

Roubo de criptomoedas por meio de aplicativos e extensões no macOS

Muitos usuários de criptomoedas preferem gerenciar suas carteiras em um computador, em vez de um smartphone, optando com frequência por dispositivos com macOS. Não surpreende, portanto, que a maioria dos infostealers voltados para macOS tenha como alvo dados de carteiras de criptomoedas, de uma forma ou de outra. Recentemente, porém, uma nova tática maliciosa vem ganhando força. Além de roubar dados armazenados, os atacantes passaram a incorporar diálogos de phishing diretamente em aplicativos legítimos de carteiras já instalados nos computadores das vítimas. No início deste ano, o infostealer MacSync passou a utilizar esse recurso. Ele se infiltra nos sistemas por meio de ataques do tipo ClickFix. Usuários que buscam determinados softwares são direcionados a sites falsos com instruções fraudulentas para instalar o aplicativo executando comandos no Terminal. Esse processo executa o infostealer, que coleta senhas e cookies armazenados no Chrome, conversas de mensageiros populares e dados de extensões de carteiras de criptomoedas baseadas em navegador.

No entanto, o ponto mais relevante ocorre na etapa seguinte. Se a vítima já possui um aplicativo legítimo da Trezor ou da Ledger instalado, o infostealer baixa módulos adicionais e substitui partes do aplicativo por código trojanizado. Em seguida, o malware assina novamente o arquivo modificado, de modo que, após essas alterações, o Gatekeeper, mecanismo de proteção nativo do macOS, permita a execução do aplicativo sem solicitar permissões adicionais ao usuário. Embora essa técnica nem sempre funcione, ela é eficaz em aplicativos mais simples desenvolvidos com base no Electron.

Ao abrir o aplicativo comprometido, ele simula um erro e inicia um suposto “processo de recuperação”, solicitando que o usuário informe a frase-semente.

Além do MacSync, desenvolvedores de outros infostealers populares para macOS também passaram a adotar essa abordagem de trojanização. Já descrevemos anteriormente um mecanismo semelhante utilizado para comprometer carteiras como Exodus e Bitcoin-Qt.

Como manter seus criptoativos seguros

Repetidamente, os invasores demonstram que nenhum dispositivo é totalmente invulnerável. Com tantos desenvolvedores e usuários de criptomoedas utilizando macOS e iOS, agentes maliciosos passaram a estruturar ataques em escala industrial para ambas as plataformas. Manter-se seguro exige uma abordagem de defesa em profundidade, aliada a ceticismo e vigilância constantes.

- Baixe aplicativos apenas de fontes confiáveis, como o site oficial do desenvolvedor ou sua página na App Store. Como até mesmo lojas oficiais podem conter malware, verifique sempre o desenvolvedor do aplicativo.

- Analise também a avaliação do app, a data de publicação e o número de downloads.

- Leia as avaliações, especialmente as negativas. Ordene as avaliações por data para analisar a versão mais recente. Os invasores frequentemente começam com um aplicativo totalmente legítimo, que acumula boas avaliações, antes de introduzir funcionalidades maliciosas em uma atualização posterior.

- Nunca copie e cole comandos no Terminal sem ter 100% de certeza sobre o que eles fazem. Esses ataques se tornaram muito populares ultimamente, muitas vezes disfarçados como etapas de instalação para aplicativos de IA como Claude Code ou OpenClaw.

- Utilize uma solução de segurança abrangente em todos os seus computadores e smartphones. Recomendamos o Kaspersky Premium. Essa medida reduz significativamente o risco de acessar sites de phishing ou instalar aplicativos maliciosos.

- Nunca insira sua frase-semente em um aplicativo de carteira de hardware, em um site ou em um chat. Em todos os cenários, seja migrando para uma nova carteira, reinstalando aplicativos ou recuperando uma carteira, a frase inicial deve ser inserida exclusivamente no próprio dispositivo de hardware (nunca em um aplicativo móvel ou de desktop).

- Sempre verifique o endereço do destinatário diretamente na tela da carteira de hardware, como forma de prevenir ataques de substituição de endereço.

- Armazene suas frases-semente da maneira mais segura possível, como em uma placa de metal ou em um envelope lacrado em um cofre. É melhor não armazená-las em um computador, mas se essa for sua única opção, use um cofre seguro e criptografado como Kaspersky Password Manager.

Ainda acredita que dispositivos da Apple são totalmente seguros? Reavalie essa percepção ao conhecer os seguintes casos:

-

O iPhone não é tão invencível assim: uma análise do DarkSword e do Coruna

-

-

-

AirBorne: Ataques a dispositivos da Apple através de vulnerabilidades no AirPlay

-

Banshee: um malware de roubo de dados que persegue usuários do macOS

iOS

iOS

Dicas

Dicas