Análise dos ataques indicam que alvos foram eram um órgão de um Ministério da Saúde e uma empresa farmacêutica

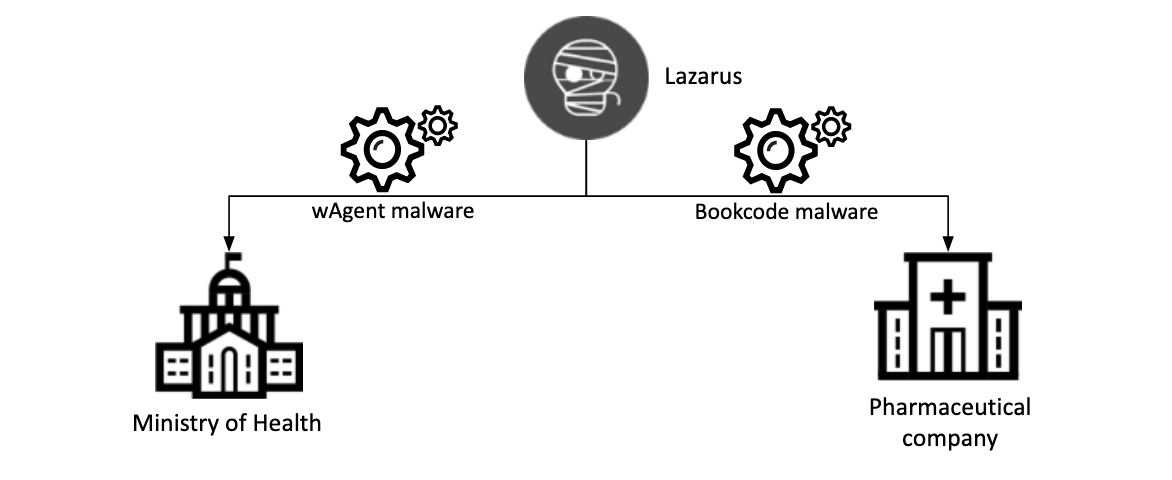

No fim de 2020, os pesquisadores do Kaspersky identificaram dois incidentes de segurança realizados por um grupo especializados de cibercriminosos visando entidades ligadas no combate ao Covid-19, sendo que um alvo era um órgão de um Ministério da Saúde e o outro uma empresa farmacêutica. Os especialistas da empresa acreditam que as atividades podem ser atribuídas ao grupo Lázaro.

À medida que a pandemia segue em todo o mundo, foram feitas tentativas para acelerar o desenvolvimento da vacina por todos os meios disponíveis. Embora a maior parte do trabalho tenha sido feita com boas intenções, há quem quer tirar vantagem com isso. Os especialistas da Kaspersky, em seu acompanhamento contínuo das campanhas do grupo Lazarus contra vários setores, descobriram que o grupo está por trás de alguns incidentes recentes relacionados ao COVID-19.

O primeiro incidente identificado foi contra uma agência de um Ministério da Saúde. Em 27 de outubro de 2020, dois servidores Windows da organização foram comprometidos com um malware sofisticado, um antigo conhecido pela Kaspersky e denominado 'wAgent'. Uma análise mais detalhada mostrou que o programa malicioso usado contra essa entidade tem o mesmo esquema de infecção que o grupo Lazarus usava em ataques a empresas de criptomoeda.

O segundo incidente envolveu uma empresa farmacêutica. De acordo com a telemetria da Kaspersky, a empresa sofreu uma violação de dados em 25 de setembro de 2020. A empresa está desenvolvendo uma vacina contra COVID-19 e também está licenciada para produzi-la e distribuí-la. Desta vez, o invasor implantou o malware Bookcode, que já foi reportado pela empresa de segurança por sua conexão com o Lazarus em um ataque à cadeia de suprimentos utilizando uma empresa de software sul-coreana. Outros métodos de distribuição do Bookcode que os pesquisadores da Kaspersky já testemunharam incluem campanhas de spear-phishing e comprometimento de sites específicos.

Tanto o malware wAgent como o Bookcode contam com funcionalidades semelhantes, como backdoors completos. Após concluir a infecção, o grupo por trás do ataque pode controlar a máquina da vítima da forma que quiser.

Relação do Lazarus com os recentes incidentes

Dadas as semelhanças, os pesquisadores do Kaspersky afirmam com grande confiança que ambos os incidentes estão relacionados ao grupo Lazarus. A investigação ainda está em andamento.

"Esses dois incidentes revelam o interesse do grupo Lazarus no conhecimento gerado pelas pesquisa sobre o COVID-19. Embora este grupo seja conhecido principalmente por suas atividades financeiras, é um bom lembrete de que também pode estar por trás de informações estratégicas. Acreditamos que todas as entidades que estão atualmente envolvidos em atividades como pesquisa de vacinas ou gerenciamento de crises devem estar em alerta máximo contra ciberataques", disse Seongsu Park, especialista em segurança da Kaspersky.

Os produtos da Kaspersky já detectam o malware wAgent como HEUR: Trojan.Win32.Manuscrypt.gen e Trojan.Win64.Manuscrypt.bx. Já o malware Bookcode é detectado como Trojan.Win64.Manuscrypt.ce. E todos os dados técnicos foram compartilhados com as instituições alvos destes ataques em primeira-mão.

Para se proteger de ameaças sofisticadas, a Kaspersky recomenda as seguintes medidas:

- Permita que as equipes de segurança (SOC) tenham acesso aos relatórios de inteligência mais recente, como os existentes no portal de Threat Intelligence da Kaspersky. Eles oferecem detalhes técnicos sobre ciberataques cibernéticos coletadas pela Kaspersky por mais de 20 anos e permitam que as equipes possam identificar e bloquear ataques avançados. O portal oferece ainda um acesso gratuito para uma seleção de funcionalidades que permitem às empresas analisar arquivos, URLs e endereços IP suspeitos. Para acessar a ferramenta gratuita, acesse https://opentip.kaspersky.com/.

- Treine todos os funcionários sobre higiene básica de segurança, já que muitos ataques direcionados começam com uma simples mensagem falsa ou de engenharia social.

- As organizações que desejam conduzir suas próprias investigações podem aproveitar o Kaspersky Threat Attribution Engine. Ele analise o código malicioso e o compara com o bancos de dados de malware da Kaspersky para encontrar semelhanças e ajudar a identificar grupos que possam estar por trás dos ataques.

- Para aprimorar a detecção nos dispositivos e realizar investigações e responder com mais agilidade, conte com uma solução de XDR, como a Kaspersky Endpoint Detection and Response.

- Além da proteção essencial, é importante contar com uma solução avançada para conseguir identidicar campanhas direcionadas ou muito complexas, como o Kaspersky Anti Targeted Attack Platform.

Para mais detalhes sobre os exploits usados nas campanhas acima, acesse o relatório completo em Securelist.

Sobre a Kaspersky

A Kaspersky é uma empresa internacional de cibersegurança fundada em 1997. Seu conhecimento detalhado de Threat Intelligence e especialização em segurança se transformam continuamente em soluções e serviços de segurança inovadores para proteger empresas, infraestruturas industriais, governos e consumidores finais do mundo inteiro. O abrangente portfólio de segurança da empresa inclui excelentes soluções de proteção de endpoints e muitas soluções e serviços de segurança especializada para combater ameaças digitais sofisticadas e em evolução. Mais de 400 milhões de usuários são protegidos pelas tecnologias da Kaspersky e ela ajuda 250.000 clientes corporativos a proteger o que é mais importante para eles. Saiba mais em https://www.kaspersky.com.br.