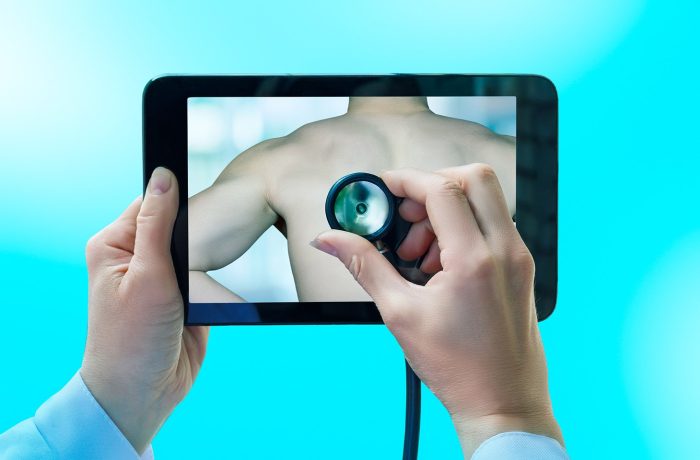

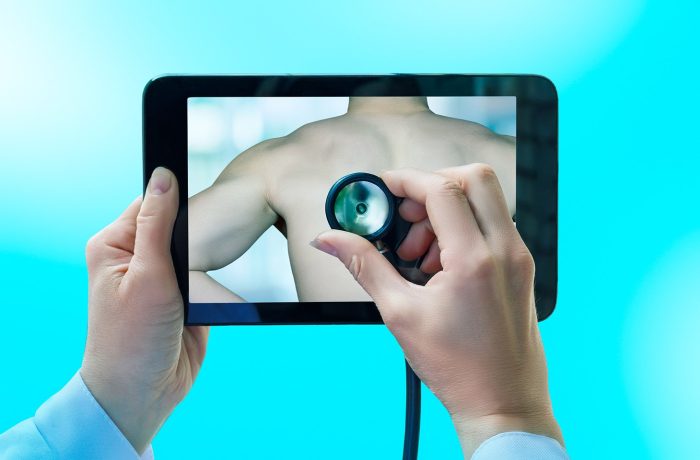

A telemedicina é realmente segura?

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

1074 Artigos

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

Especialistas da Kaspersky detectaram sites falsos que roubam dinheiro dos fãs do BTS durante a pré-venda de ingressos. Em nosso novo artigo, explicamos como ficar atento e não ser vítima de golpistas.

Como as soluções de segurança de código aberto se tornaram o ponto de partida para um ataque maciço, direcionado contra outros aplicativos populares, e o que as organizações que usam esses recursos devem fazer.

Vamos mostrar como as alucinações dos assistentes de IA podem se tornar letais e explicar os princípios fundamentais que você precisa seguir para evitar se tornar uma vítima acidental do progresso.

Vamos nos aprofundar no motivo pelo qual os aplicativos de saúde mental se tornaram uma dor de cabeça para seus usuários e descobrir como minimizar os riscos de vazamento de dados médicos.

Analisamos o ataque do cavalo de Troia BeatBanker, que combina espionagem, roubo de criptomoedas e mineração com formas criativas de se infiltrar em um smartphone.

Um ataque browser-in-the-browser, descrito teoricamente em 2022, passou a ser utilizado em campanhas reais de phishing. Neste post, explicamos como essa técnica funciona e como identificar uma janela de autenticação falsa.

Analisamos os esquemas de phishing e spam mais intrigantes e sofisticados que foram interceptados por nossos especialistas ao longo de 2025.

Ataques de retransmissão por NFC, cavalos de troia pré-instalados e outras ameaças comprometendo a experiência Android em 2026.

Análise do ataque WhisperPair, que permite rastrear as vítimas por meio de fones de ouvido Bluetooth comuns.

Veja como os criminosos exploram o conhecido recurso “pagamento por aproximação” para roubar seu dinheiro.

Uma nova onda de ataques ClickFix que dissemina um infostealer para macOS está publicando guias de usuário maliciosos no site oficial do ChatGPT, explorando o recurso de compartilhamento de conversas do chatbot.

De salas de karaokê a clínicas de ginecologia, esses são alguns dos dezenas de milhares de locais onde câmeras IP comprometidas foram descobertas na Coreia do Sul. Saiba como se proteger para não aparecer em vídeos íntimos sem sua autorização.

Seguimos o rastro de um ataque de phishing para analisar, passo a passo, o que acontece com os dados roubados dos usuários.

O ataque Whisper Leak permite que um invasor deduza o tema da conversa com um assistente de IA sem precisar descriptografar o tráfego. Estudamos como isso ocorre e o que você pode fazer para proteger seus bate-papos com IA.

Veja como pesquisadores hackearam o DeckMate 2 e como a máfia usou essas vulnerabilidades para trapacear no pôquer.

Pesquisadores descobriram como se conectar à câmera veicular de outra pessoa em segundos e usá-la em ataques futuros.

Como invasores usam sites falsos criados com IA para distribuir versões adulteradas com cavalo de Troia da ferramenta legítima de acesso remoto Syncro (RAT).

O Pixnapping é uma vulnerabilidade do Android descoberta por pesquisadores que permite que aplicativos roubem senhas, códigos de uso único e outras informações confidenciais da tela, sem necessidade de permissões especiais do sistema operacional. Como isso funciona e o que é possível fazer para se proteger?

Como extensões maliciosas podem falsificar barras laterais de IA nos navegadores Comet e Atlas, interceptar consultas de usuários e manipular respostas dos modelos.

Você recebeu um e-mail ameaçador. Qual é o próximo passo?