Segurança em assinaturas: como proteger sua conta, sua carteira… e sua sanidade

Por que os titulares de assinaturas precisam priorizar a cibersegurança pessoal e familiar.

271 Artigos

Por que os titulares de assinaturas precisam priorizar a cibersegurança pessoal e familiar.

Com a chegada da temporada de declaração de impostos, os criminosos virtuais em todo o mundo estão intensificando suas atividades. Eles oferecem serviços fraudulentos, falsificam sites oficiais de agências fiscais e drenam as contas bancárias de contribuintes desavisados. Brasileiros também são alvo.

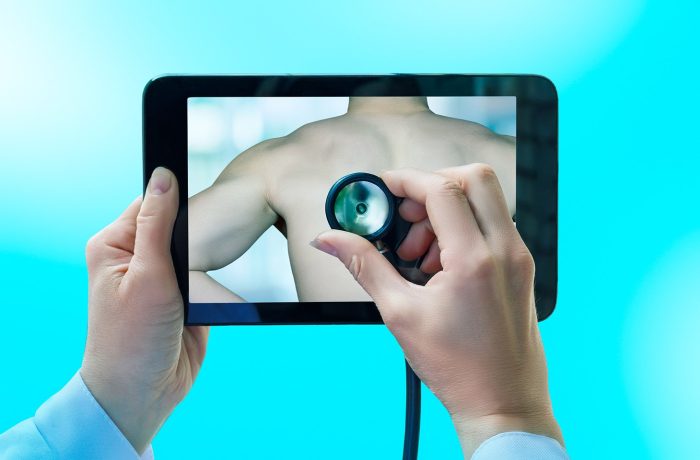

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

Os cibercriminosos agora estão implementando aplicativos da Web gerados pelo Bubble (um criador de aplicativos com tecnologia de IA) para procurar credenciais corporativas.

Um ataque browser-in-the-browser, descrito teoricamente em 2022, passou a ser utilizado em campanhas reais de phishing. Neste post, explicamos como essa técnica funciona e como identificar uma janela de autenticação falsa.

Invasores estão distribuindo links de phishing por meio de notificações do Google Tarefas.

Analisamos os esquemas de phishing e spam mais intrigantes e sofisticados que foram interceptados por nossos especialistas ao longo de 2025.

A IA generativa levou as técnicas de sextorsão a um nível totalmente novo: agora, qualquer usuário de mídia social pode se tornar uma vítima. Como você pode proteger a si mesmo e as pessoas que você ama?

Bandidos estão falsificando a identidade da sua marca para atacar clientes, parceiros e funcionários. Como você pode detectar (e impedir) um ataque desses clones?

Seguimos o rastro de um ataque de phishing para analisar, passo a passo, o que acontece com os dados roubados dos usuários.

Veja como mitigar os riscos de ataques direcionados aos servidores de e-mail da sua organização.

Como extensões maliciosas podem falsificar barras laterais de IA nos navegadores Comet e Atlas, interceptar consultas de usuários e manipular respostas dos modelos.

Você recebeu um e-mail ameaçador. Qual é o próximo passo?

Quais aplicativos de mensagens vazam menos dados e oferecem maior controle sobre a sua privacidade? Hoje revelamos o ranking mais recente das principais plataformas de comunicação.

Identificamos uma nova onda de ataques contra usuários do WhatsApp, em que criminosos invadem contas por meio de páginas falsas de votação e técnicas de engenharia social aplicadas em redes sociais.

A inteligência artificial deu aos golpistas um novo conjunto de ferramentas para enganar os usuários, desde a geração de deepfakes até a criação instantânea de sites de phishing ou campanhas de e-mail fraudulentas. Vamos discutir as últimas tendências de IA em phishing e golpes e como se proteger.

Agora, o aplicativo Kaspersky for Android pode detectar links maliciosos em notificações de qualquer aplicativo.

Brushing, quishing (QR phishing) e outros esquemas de fraude que começam com a entrega de um produto que você nunca pediu.

Tudo o que você precisa saber sobre os golpes e phishing mais recentes no Telegram e como se manter seguro.

Analisamos quais sistemas corporativos são compatíveis com chaves de acesso, onde a compatibilidade se mostra insuficiente e por que provavelmente não daremos adeus ao uso de senhas tão cedo.

Nada de pânico. Isso mesmo, não entre em pânico. Já te dissemos para não entrar em pânico? Uma ameaça comum explicada de maneira simples.