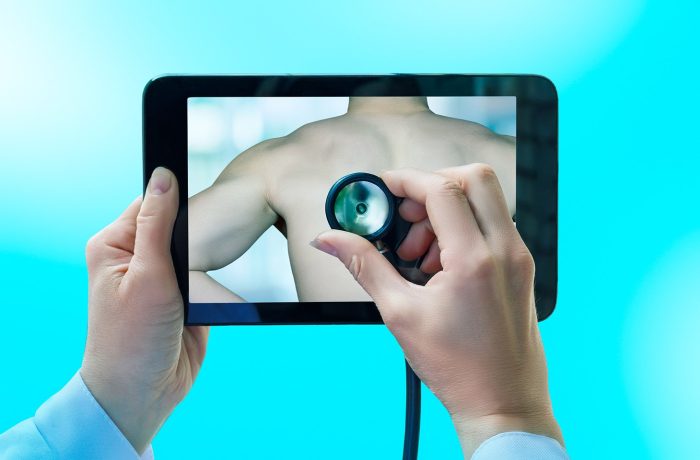

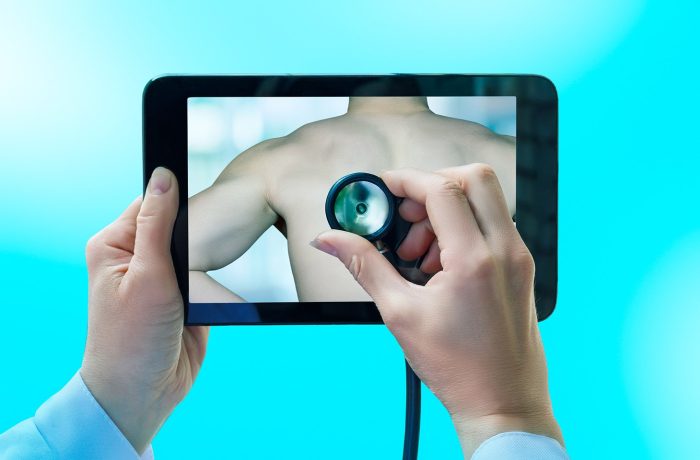

A telemedicina é realmente segura?

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

37 Artigos

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

Análise do ataque WhisperPair, que permite rastrear as vítimas por meio de fones de ouvido Bluetooth comuns.

Um guia passo a passo para eliminar o máximo possível da sua pegada digital.

Vamos explicar como invasores cibernéticos interceptam cookies, qual a função do ID de sessão e como impedir que seus cookies comecem a agir contra você.

Milhares de empresas existem para um único propósito: coletar e revender informações sobre cada um de nós. Como elas fazem isso, como você pode limitar a coleta de dados e como excluir o que já foi coletado?

Um guia detalhado para configurar segurança e privacidade no Garmin Connect e na Connect IQ Store.

Pesquisadores encontraram 57 extensões de navegador potencialmente perigosas na Chrome Web Store. Veja por que elas representam um perigo e como se proteger.

Um ano após seu anúncio desastroso, a Microsoft está finalmente lançando o recurso de Busca rápida com tecnologia de IA nos computadores da linha Copilot+. Analisamos se a nova versão é segura e o que realmente mudou.

Por que os links destacados para sites visitados podem ser perigosos e por que uma solução levou mais de 20 anos para ser elaborada.

O recente vazamento de dados da Gravy Analytics, uma das principais corretoras de dados de localização, destaca o que a coleta em massa de dados de localização pode implicar.

Mergulhamos no mecanismo do controverso app de verificação de nudes que misteriosamente se materializou em um bilhão de telefones.

Como combater novas invasões de privacidade por desenvolvedores de navegadores

Analisamos em detalhes o mecanismo mais secreto de vigilância de smartphones, usando exemplos da vida real.

Analisamos todos os métodos de sequestro de contas do WhatsApp, do Telegram e de outros serviços de mensagens, de quishing a presentes falsos e vírus, bem como maneiras de se proteger contra eles.

Um guia detalhado para quem pode estar sendo monitorado por aplicativos de stalking ou rastreadores sem fio.

Mesmo em 2024, o mundo está cheio de paranoia e superstição digital. Meu smartphone está me rastreando? O modo de navegação anônima me tornará invisível? Este post responde a essas e muitas outras perguntas relacionadas.

Na esteira do Google e do Facebook, a Mozilla introduziu sua própria tecnologia para substituir os cookies de terceiros: vamos dar uma olhada em como funciona a atribuição de preservação da privacidade.

Pequenos beacons, como o AirTag, facilitam a localização de uma carteira ou chaves perdidas, mas também são frequentemente usados para rastreamento secreto. Agora, é possível detectar assediadores para se proteger, independentemente do tipo de smartphone.

A nova ferramenta de IA no Microsoft Windows já recebeu o apelido de “pesadelo de segurança” na Internet. Quais são os riscos e como manter a segurança?

Como usar o modo de navegação privada, o que ele não protege e por que o Google está excluindo dados de usuários no valor de cinco bilhões de dólares.

Sempre que um navegador interage com um rastreador de publicidade, um programa chamado Googerteller emite um breve som.