Cibersegurança corporativa

KASPERSKY NEXT

Cibersegurança que cresce com a sua empresa

O Kaspersky Next diversos níveis de segurança para reforçar sua proteção em todas as fases de expansão da sua empresa: desde a proteção essencial de endpoints e EDR até o XDR avançado com IA que fornece cibersegurança total para uma defesa proativa contra ameaças.

Resiliente. Unificada. Adaptável

Um ecossistema abrangente de cibersegurança IT-OT, criado para oferecer proteção completa. Seja uma operação industrial ou uma grande corporação, contamos com a especialização, a inteligência e a flexibilidade necessárias para proteger o seu negócio — onde quer que ele esteja — e levá-lo com segurança ao próximo nível.

Kaspersky

Expertise Centers

Descubra porque a especialização é tão importante ao escolher um fornecedor de segurança cibernética

Setores

Segurança específica para indústria que compreende seus negócios

Proteger a continuidade, otimizar a eficiência

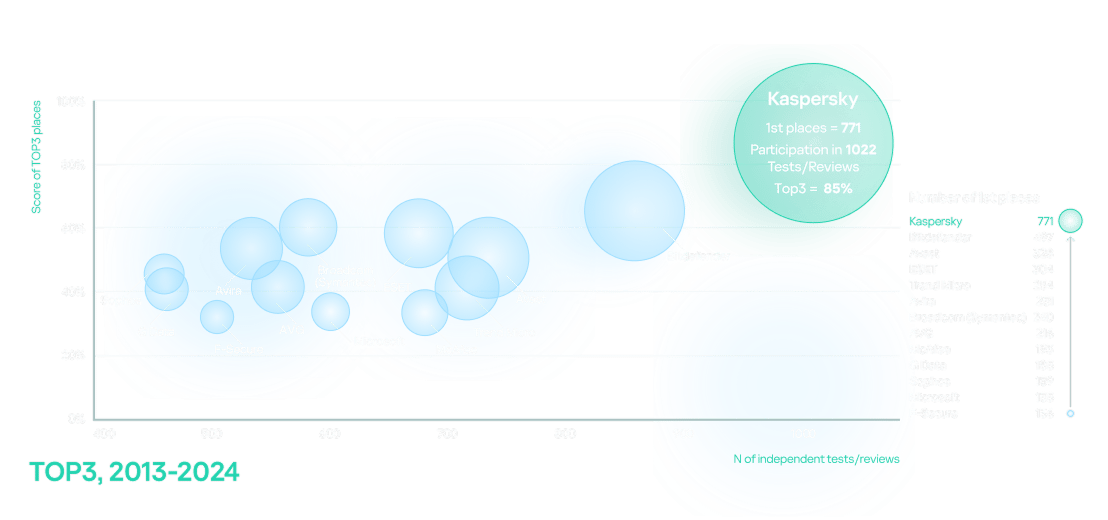

A mais testada e premiada

O status de mais testado e premiado da Kaspersky foi contínuo entre 2013 e 2024.

Centro de recursos

Conecte-se com seu parceiro local

Se quiser saber mais sobre como proteger sua empresa contra ataques complexos à segurança cibernética usando os produtos mais testados e premiados do mercado, entre em contato com seu parceiro local ou solicite uma demonstração.