Falsificação da barra lateral de IA: um novo ataque a navegadores com IA

Como extensões maliciosas podem falsificar barras laterais de IA nos navegadores Comet e Atlas, interceptar consultas de usuários e manipular respostas dos modelos.

333 Artigos

Como extensões maliciosas podem falsificar barras laterais de IA nos navegadores Comet e Atlas, interceptar consultas de usuários e manipular respostas dos modelos.

Você recebeu um e-mail ameaçador. Qual é o próximo passo?

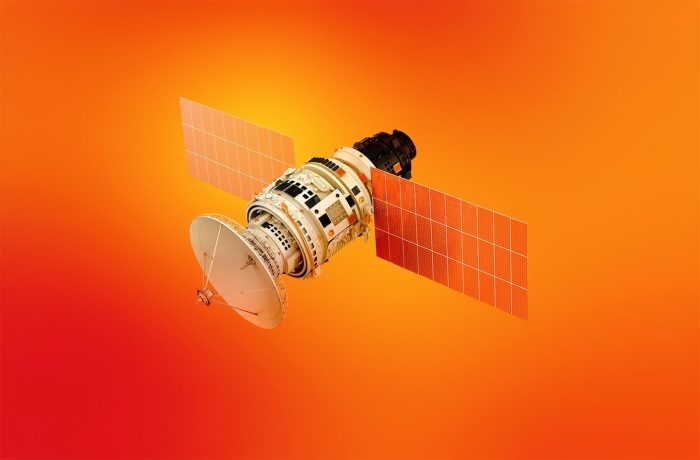

Pesquisadores descobriram que 50% dos dados transmitidos via satélites não são criptografados. Isso inclui chamadas e mensagens de celular, além de informações bancárias, dados militares, governamentais e outros conteúdos sensíveis. Como chegamos a esse ponto e o que podemos fazer a respeito?

Invasores estão violando sites legítimos para hospedar links de SEO ocultos. Detalhamos táticas desses invasores e como lidar com isso.

Quais redes sociais exibem suas postagens apenas para seus amigos e quais as usam para o treinamento de IA e segmentação de anúncios? Analisamos as classificações de privacidade de 2025 das plataformas de redes sociais mais populares.

Quais aplicativos de mensagens vazam menos dados e oferecem maior controle sobre a sua privacidade? Hoje revelamos o ranking mais recente das principais plataformas de comunicação.

A inteligência artificial deu aos golpistas um novo conjunto de ferramentas para enganar os usuários, desde a geração de deepfakes até a criação instantânea de sites de phishing ou campanhas de e-mail fraudulentas. Vamos discutir as últimas tendências de IA em phishing e golpes e como se proteger.

Este artigo explica o que pode acontecer se alguém transferir dinheiro para você e você retirar o valor em dinheiro para entregar a eles, ou se usar seu próprio cartão para pagar uma compra por eles.

Brushing, quishing (QR phishing) e outros esquemas de fraude que começam com a entrega de um produto que você nunca pediu.

Vídeos deepfake, perfis falsos no Instagram e Facebook, conversas privadas no WhatsApp: como as plataformas de mídia social de Mark Zuckerberg se tornaram o principal meio utilizado para golpistas de investimentos.

Nada de pânico. Isso mesmo, não entre em pânico. Já te dissemos para não entrar em pânico? Uma ameaça comum explicada de maneira simples.

Fraudadores estão usando pesquisas de Formulários Google para fazer as pessoas entregarem criptomoedas Veja como esse golpe funciona e o que fazer para não virar uma vítima.

Invasores sequestram links de convite do Discord e redirecionam as vítimas para servidores fraudulentos onde instalam malware usando a técnica ClickFix.

Um guia detalhado para configurar segurança e privacidade no Garmin Connect e na Connect IQ Store.

Como a ferramenta de pesquisa Defendnot desativa o Microsoft Defender ao registrar um antivírus falso, e por que você nem sempre deve confiar no que o seu sistema operacional informa.

Fraudadores descobriram como enviar mensagens de texto que ludibriam as redes de telefonia celular. Como funciona o “blaster de SMS” ilegal, por que é importante para quem viaja saber disso e como se manter em segurança.

Ajuste sua rotina diária para gerar a menor quantidade de dados possível sobre você na Internet.

Com base no Relatório de Avaliação de Ameaças Cibernéticas da África recém-lançado pela Interpol, identificamos quais ameaças são direcionadas com mais frequência às empresas em desenvolvimento e como detê-las.

Pesquisadores encontraram diversas vulnerabilidades na plataforma Sitecore CMS que possibilitam a execução remota de código (RCE) sem autenticação.

Pesquisadores encontraram 57 extensões de navegador potencialmente perigosas na Chrome Web Store. Veja por que elas representam um perigo e como se proteger.

Desde 2016, um agente de ameaças explora plug-ins e assuntos duvidosos com intuito de infectar sites WordPress e redirecionar seu tráfego para sites maliciosos.