Um dos maiores desafios do combate às ameaças de segurança híbrida é que elas podem ser difíceis de identificar. Assim como em uma cadeia de DNA com sequências complexas de genes, as ameaças híbridas são compostas por diversos vírus, worms e cavalos de Troia. O malware nem sempre teve essa composição complexa, mas hoje um vírus de e-mail pode espalhar seu próprio mecanismo SMTP, que é incrivelmente parecido com um worm. Como saber se é um vírus ou um worm? Profissionais de cibersegurança e plataformas de antivírus podem responder a essa pergunta com facilidade.

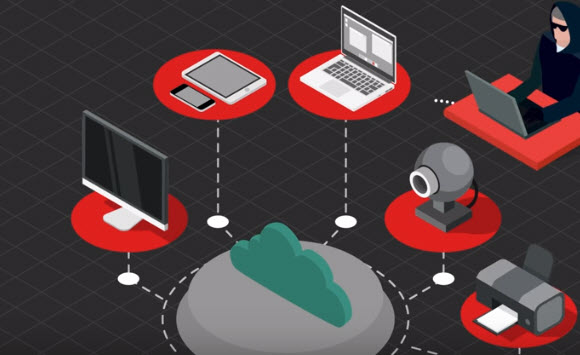

As ameaças híbridas colocam todos em risco, especialmente os indivíduos e as empresas que utilizam soluções de computação em nuvem, embora os dados na nuvem tenham seus próprios riscos de segurança. Uma coisa é implementar a segurança em seus próprios sistemas, mas quando os dados chegam à nuvem, eles ficam fora do seu alcance. Além dos provedores de nuvem enfrentarem as mesmas ameaças de cibersegurança que nós, eles também lidam com as questões da segurança física. É importante escolher um provedor de nuvem com um histórico comprovado de conformidade de segurança. Conheça cinco das ameaças de segurança híbrida mais comuns e as soluções que sua empresa pode adotar caso sofra um ataque.

Vírus/worm híbrido

Um código malicioso que combina características dos dois tipos de malware. A maioria dos vírus modernos entra na categoria híbrida, de acordo com Ed Skoudis, instrutor do SANS Institute e autor de "Malware: Fighting Malicious Code". As possíveis soluções e/ou medidas de prevenção para pessoas e empresas que são vítimas ou estão expostas a ataques incluem:

- Instalar um software antivírus em nuvem para uso doméstico e um software de segurança em nuvem híbrida para uso empresarial

- Corrigir sistemas operacionais para evitar vulnerabilidades desnecessárias

- Desativar o uso de scripts nas configurações do navegador da Web

Avaliações inadequadas de riscos à segurança

É essencial fazer uma análise de riscos à segurança para manter os dados seguros, pois ela permite que as empresas e os provedores de nuvem saibam onde concentrar os esforços de segurança. Sem saber o suficiente sobre um risco, uma empresa (ou provedor de nuvem) pode não saber como e onde um ataque começou. É difícil estancar o vazamento quando não se sabe onde ele está. Algumas possíveis soluções incluem:

- Um processo de avaliação e prevenção de riscos revisado e avaliado regularmente

- Sistemas IDS/IPS que realizam verificações regulares de tráfego mal-intencionado

- Monitoramento ativo de logs e atualizações de software contínuas

Gerenciamento ineficaz da segurança

Os computadores precisam de proteção para tudo, desde a memória até o software e os dados armazenados. No entanto, os dados em nuvem são armazenados remotamente e o provedor de nuvem é quem determina os recursos de segurança da nuvem. Isso pode fazer com que o provedor use procedimentos de autenticação e autorização que não são tão seguros quanto você gostaria. Para solucionar possíveis lacunas na segurança em nuvem, você pode:

- Replicar controles nas suas soluções em nuvem

- Remover dados confidenciais da nuvem e mantê-los em servidores locais protegidos

- Criptografar os dados antes que eles sejam armazenados na nuvem

Proteção inadequada de propriedade intelectual (PI)

A propriedade intelectual envolve algo que você cria, até mesmo ideias. Ela pode conter informações exclusivas que sua empresa usa para se destacar das concorrentes. Sua propriedade intelectual não é de conhecimento geral e por isso exige uma criptografia minuciosa ao ser armazenada remotamente. Sem uma proteção adequada da PI, seus dados confidenciais podem ser facilmente acessados por hackers. As correções incluem:

- Desenvolver um modelo de ameaças detalhado e segui-lo

- Organizar uma matriz de permissões

- Proteger seus componentes de código aberto para impedir invasões

Falha na comunicação com o provedor de nuvem

Todos os provedores de nuvem devem oferecer contratos que informem os níveis de serviço que você pode esperar. Sem eles, você poderá expor seus dados a riscos desnecessários porque não tem certeza de quais são as responsabilidades do provedor de nuvem. Para melhorar a comunicação com o provedor de nuvem, você pode:

- Seguir o CSA Security, Trust and Assurance Registry como referência para saber o que pedir

- Fazer mais perguntas e definir padrões e expectativas rigorosos para os tipos de respostas que você espera obter do provedor de nuvem

Infelizmente, existem diversas ameaças de segurança na nuvem híbrida. Os itens acima são apenas alguns dos problemas mais comuns, mas eles podem ser resolvidos. Com um pouco de planejamento e conhecimento especializado para melhorar as estruturas de conformidade de segurança da sua organização, você conseguirá atenuar essas ameaças. Fazer uma parceria com uma empresa confiável, que ofereça segurança adaptativa e soluções confiáveis de segurança na nuvem é uma boa decisão.

Artigos e links relacionados:

Segurança para sites; sua empresa está em risco?

O que é IoT e segurança da IoT

O que é VPN e por que você precisa dela

O que é ameaça persistente avançada e quais são os sinais de APT

Produtos relacionados: