A exfiltração de dados acontece quando informações sensíveis são roubadas de um sistema ou conta. Ela pode ocorrer silenciosamente por meio de malware. Também pode resultar de contas comprometidas ou do uso indevido de acessos. Entender como os dados saem do seu controle é o primeiro passo para evitar perdas e proteger informações pessoais ou empresariais. A exfiltração de dados nem sempre envolve malware; os invasores também podem roubar dados usando contas comprometidas ou ferramentas normais.

O que você precisa saber:

- Exfiltração de dados é a transferência não autorizada de dados para fora de um sistema ou conta.

- Ela frequentemente envolve credenciais roubadas ou o uso indevido de acessos legítimos.

- O principal risco não é apenas a exposição, mas os dados serem copiados ou movidos para outro lugar.

- Vazamentos de dados geralmente são acidentais. Já a exfiltração costuma ser intencional.

- Monitorar atividades incomuns e limitar o acesso pode ajudar a reduzir o risco.

O que é exfiltração de dados em cibersegurança?

Exfiltração de dados é a transferência não autorizada ou o roubo de dados de um dispositivo ou rede. A característica definidora é que os dados são removidos do seu local original sem permissão.

Se um invasor obtém acesso a uma conta de e-mail e baixa listas de contatos ou registros financeiros, essas informações foram exfiltradas. O dano ocorre porque os dados não estão mais sob o controle do proprietário e podem ser compartilhados e até vendidos.

Como a exfiltração de dados é diferente de um vazamento de dados?

A exfiltração de dados geralmente envolve roubo intencional. Invasores ou insiders movem deliberadamente dados para fora de um sistema para usá-los em coisas como ganho financeiro ou espionagem.

Um vazamento de dados é normalmente acidental. Isso pode acontecer quando arquivos são compartilhados publicamente por engano. Também pode ocorrer quando um armazenamento mal gerenciado expõe informações ou quando dados sensíveis são enviados ao destinatário errado.

O resultado é o mesmo para os usuários: os dados não estão mais sob seu controle. A diferença está na causa. Remoção deliberada versus exposição não intencional.

Como a exfiltração de dados acontece?

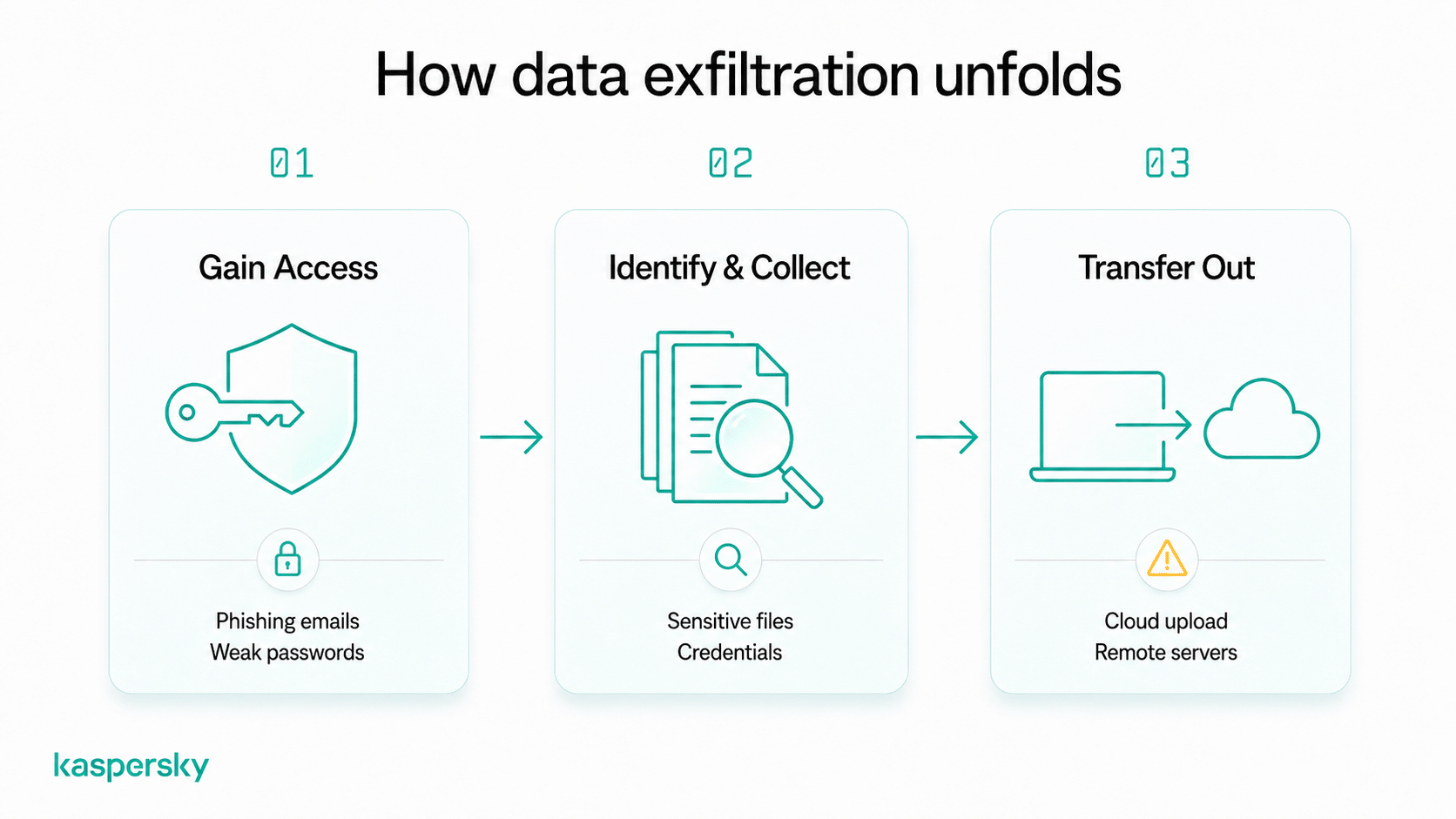

A exfiltração de dados geralmente segue um padrão. Um invasor inicialmente obtém acesso não autorizado a um sistema ou conta. Em seguida, ele identifica e coleta dados valiosos. Depois, transfere esses dados para outro local onde possam ser usados ou vendidos.

Esse processo nem sempre exige ferramentas avançadas de hacking. Muitos incidentes começam com erros do dia a dia, como clicar em um link de phishing ou reutilizar uma senha fraca. Alguns invasores usam contas comprometidas ou ferramentas integradas para mover dados silenciosamente sem instalar malware. Isso pode tornar os indicadores de exfiltração de dados difíceis de perceber.

Como os invasores obtêm acesso aos dados?

A maioria dos ataques começa com métodos projetados para enganar os usuários, e não para quebrar defesas técnicas. E-mails de phishing podem conter links para páginas de login falsas que capturam nomes de usuário e senhas. Downloads maliciosos podem instalar spyware que monitora a atividade ou rouba arquivos.

Senhas fracas ou reutilizadas também tornam as contas mais fáceis de comprometer. Depois que os invasores obtêm acesso a uma conta de e-mail ou a um sistema em nuvem, eles podem começar a procurar informações sensíveis.

Como os invasores movem dados para fora de um sistema?

Os invasores transferem os dados que capturaram para um local externo sob seu controle. Isso geralmente envolve carregar arquivos em serviços de armazenamento em nuvem ou enviá-los para servidores remotos.

Os invasores podem usar conexões criptografadas ou ferramentas legítimas já disponíveis no sistema. Como esses métodos podem se assemelhar à atividade normal, a exfiltração de dados pode continuar por longos períodos sem ser detectada.

Quais tipos de dados são alvo na exfiltração de dados?

Os invasores geralmente se concentram em dados que podem ser usados para ganho financeiro ou roubo de identidade. Quanto mais valiosa ou reutilizável for a informação, mais atraente ela se torna.

Alvos comuns incluem senhas, detalhes de contas financeiras e informações de identificação pessoal (PII), como nomes, endereços e números de identificação. Os invasores também podem buscar arquivos que contenham contratos, registros de clientes ou informações confidenciais de negócios.

Tanto indivíduos quanto organizações são afetados. Credenciais de login roubadas podem ser reutilizadas para acessar várias contas. Dados empresariais vazados podem ser vendidos ou explorados para vantagem competitiva ou atividades fraudulentas.

Como a exfiltração de dados aparece na vida real?

A exfiltração de dados geralmente acontece em segundo plano e pode se assemelhar à atividade normal. Os exemplos a seguir mostram como ela pode ocorrer em situações cotidianas.

- Uma conta de e-mail comprometida encaminha automaticamente anexos e mensagens para um invasor sem o usuário perceber.

- Malware em um laptop coleta senhas salvas no navegador e as envia para um servidor remoto.

- Um login roubado de conta na nuvem permite que alguém baixe arquivos pessoais ou documentos sensíveis do armazenamento on-line.

Quais são os sinais de alerta de exfiltração de dados?

Saber como detectar a exfiltração de dados nem sempre é fácil. Mas há sinais práticos de que algo incomum pode estar acontecendo. Esses indicadores geralmente aparecem como atividade inesperada na conta ou no dispositivo, em vez de alertas técnicos óbvios.

Procure padrões como estes:

- Logins desconhecidos de novos locais ou dispositivos

- Dispositivos desconhecidos conectados à sua conta ou rede

- Transferências de arquivos grandes ou repetidas que você não iniciou

- Notificações repentinas de redefinição de senha ou alertas de segurança

- Comportamento incomum da conta, como arquivos ausentes ou configurações alteradas

- Picos inesperados no uso de dados em um dispositivo ou conexão com a internet

- E-mails ou mensagens enviados sem o seu conhecimento

Ver um desses sinais nem sempre significa que ocorreu exfiltração de dados, mas atividades repetidas ou inexplicáveis devem ser investigadas.

O que acontece com os dados roubados após a exfiltração?

Raramente os invasores deixam dados roubados sem uso. As informações roubadas normalmente são monetizadas ou compartilhadas com outros criminosos.

Isso pode levar a transações não autorizadas ou roubo de identidade. Para empresas, pode interromper operações, prejudicar a confiança dos clientes e levar a problemas legais ou de conformidade. O impacto depende do tipo de dado roubado e de como ele é usado.

Como os invasores usam dados roubados?

Os invasores frequentemente usam dados roubados para cometer fraudes ou obter acesso adicional a contas. Credenciais de login roubadas podem ser reutilizadas para assumir o controle de contas bancárias ou de redes sociais.

Os dados também são regularmente vendidos em mercados clandestinos ou usados como alavanca para extorsão. Os invasores podem ameaçar divulgar arquivos sensíveis a menos que seja feito um pagamento.

Quais riscos as vítimas enfrentam?

As vítimas podem sofrer perdas financeiras, exposição da privacidade ou danos à reputação se informações pessoais ou empresariais forem usadas indevidamente.

Alguns riscos podem persistir ao longo do tempo. Credenciais roubadas ou dados pessoais continuam relevantes para hackers e fraudadores. Eles podem ser reutilizados meses ou anos depois e levar a comprometimentos contínuos de contas ou tentativas repetidas de fraude.

Como você pode prevenir a exfiltração de dados?

Prevenir a exfiltração de dados começa com controlar o acesso e ficar atento a atividades suspeitas. A maioria dos incidentes depende de fragilidades simples. Coisas como senhas fracas e software desatualizado podem abrir uma porta de entrada.

Medidas práticas que você pode adotar incluem:

- Use senhas fortes e exclusivas para cada conta e armazene-as em um gerenciador de senhas

- Ative a autenticação multifator (MFA) para adicionar uma camada extra de proteção

- Tenha cautela com links e downloads, especialmente em e-mails ou mensagens inesperados

- Mantenha dispositivos e aplicativos atualizados para que vulnerabilidades de segurança sejam corrigidas rapidamente

- Limite o acesso a arquivos sensíveis, compartilhando apenas o necessário

- Use métodos seguros de compartilhamento de arquivos, como serviços de nuvem confiáveis com controles de acesso

- Revise regularmente as permissões das contas e remova acessos de que você não precisa mais

Esses hábitos reduzem as chances de os invasores conseguirem entrar ou mover dados sem serem notados.

Proteja sua privacidade

Kaspersky Premium oferece diversas ferramentas projetadas para proteger seus dispositivos, monitorar se seus dados estão sendo usados ou vendidos on-line e manter sua atividade privada.

Experimente o Premium grátisO que fazer se você suspeitar de exfiltração de dados?

Aja rápido, mas mantenha a calma se suspeitar que seus dados foram exfiltrados. Agir cedo pode limitar os danos e evitar novos acessos.

Siga estas etapas:

- Altere as senhas imediatamente, começando pelo e-mail e por contas críticas

- Ative ou confirme MFA nos serviços importantes

- Revise a atividade recente das contas em busca de logins ou downloads desconhecidos

- Proteja os dispositivos afetados executando uma verificação de segurança ou atualizando o software

- Monitore contas financeiras e on-line em busca de transações ou alterações incomuns

- Entre em contato com serviços ou provedores relevantes se dados sensíveis ou informações de pagamento puderem estar envolvidos

Registrar o que aconteceu também pode ajudar na recuperação e na comunicação, se necessário.

Por que a exfiltração de dados está se tornando mais comum?

A exfiltração de dados está aumentando porque os dados roubados em violações de dados se tornaram mais fáceis de monetizar. Os invasores podem vender dados ou combiná-los com ataques de ransomware para pressionar as vítimas a pagar.

O crescimento do armazenamento em nuvem e de serviços conectados também criou mais oportunidades para os dados circularem entre sistemas. Essas ferramentas aumentam a conveniência. No entanto, também ampliam o número de lugares onde os dados podem ser acessados e potencialmente roubados.

Artigos relacionados:

- Quais são as implicações de aceitar cookies para sua privacidade?

- Quais são as principais preocupações com a privacidade nas redes sociais hoje?

- O que é cibercrime e como ele se relaciona com a exfiltração de dados?

- Quais são os riscos das Ameaças Persistentes Avançadas (APTs) na exfiltração de dados?

Produtos recomendados:

FAQs

A exfiltração de dados pode acontecer sem hacking?

Sim. A exfiltração de dados pode ocorrer sem hacking tradicional. Por exemplo, invasores podem usar senhas roubadas, contas comprometidas ou configurações incorretas na nuvem para acessar e baixar dados usando ferramentas normais.

Quais dispositivos estão mais em risco de exfiltração de dados?

Qualquer dispositivo que armazene ou acesse dados sensíveis pode estar em risco. Dispositivos conectados à internet ou compartilhados entre usuários geralmente enfrentam maior exposição.

Dados criptografados ainda podem ser exfiltrados?

Sim. A criptografia protege os dados contra leitura sem a chave correta, mas os invasores ainda podem copiar ou transferir arquivos criptografados. Se mais tarde obtiverem a chave ou a senha, os dados podem se tornar acessíveis.

Como os invasores evitam a detecção durante a exfiltração de dados?

Os invasores costumam usar métodos que se assemelham à atividade normal, como fazer upload de arquivos por meio de serviços legítimos ou transferir dados em pequenas quantidades ao longo do tempo. Eles também podem usar conexões criptografadas para ocultar o conteúdo da transferência.