A maioria das pessoas não pensa duas vezes antes de compartilhar o número de telefone, mas se você parar para pensar, ele é um ponto de partida valioso para quem quer lhe enganar ou roubar. Você o usa para bancos, para receber códigos de autenticação em duas etapas e até para entrar em redes sociais.

Se você está se perguntando o que alguém pode fazer com seu número de telefone, a resposta não é simples. Ele abre portas para atacantes, mas não representa um risco imediato desde que você tenha proteções adequadas.

Um atacante não consegue invadir seu aparelho apenas com um número. Mas, se combinar esse dado com outras informações obtidas em vazamentos de banco de dados ou registros públicos, o risco aumenta. O número pode ser usado em campanhas de phishing, sequestro de conta e, no pior cenário, roubo de identidade.

O que você precisa saber:

- Um número de telefone sozinho não pode invadir diretamente seu aparelho.

- Golpistas usam números para phishing por SMS, personificação e tentativas de redefinição de senha.

- O risco mais sério é o SIM, que permite interceptar códigos de login.

- O risco aumenta quando seu número é combinado com outros dados pessoais vazados.

- Problemas inesperados no serviço ou alertas de login podem indicar problema.

- Autenticação forte e proteções da operadora reduzem muito o risco.

O que golpistas podem fazer com seu número de telefone?

Golpistas que obtêm seu número podem disparar mensagens de phishing por SMS, falsificar o identificador de chamadas (ID) e tentar redefinir senhas das suas contas. Na prática, o número é só uma peça de uma estratégia maior para aplicar fraudes. Vale destacar que nenhum desses ataques exige acesso físico ao seu aparelho — o número por si só já é suficiente para começar.

Uma das táticas mais comuns é o smishing: mensagens de phishing via SMS que se fazem passar por empresas que você conhece, como bancos, serviços de entrega e órgãos governamentais. Normalmente há um link para uma página com um formulário pedindo seus dados ou uma instrução para ligar para um falso suporte. Essas mensagens parecem oficiais, e por isso muitas pessoas respondem sem refletir.

Em alguns casos, o número serve para disparar um pedido de redefinição de senha. Serviços enviam códigos temporários por SMS quando solicitadas redefinições. Se isso acontecer e o golpista já souber seu e‑mail, ele pode iniciar o processo e tentar interceptar ou obter o código por engenharia social.

Golpistas conseguem acessar suas contas só com o número?

Na maioria das vezes, um número por si só não basta para acesso direto às suas contas. Para um ataque ser bem‑sucedido, os criminosos precisam de pelo menos mais um dado, como seu e‑mail ou uma senha vazada.

A principal vulnerabilidade está no processo de redefinição de senha. Se um serviço usa só a verificação por SMS como opção de recuperação e um atacante consegue receber suas mensagens, ele pode entrar na sua conta. Para isso, normalmente o atacante precisa ter acesso às suas mensagens por meio de um SIM ou de malware no dispositivo.

Muitas empresas vêm abandonando o uso de SMS como segundo fator para transações sensíveis justamente por essa vulnerabilidade. Já houve diversos casos de sequestro de contas documentados envolvendo donos de criptomoedas, jornalistas e outras vítimas de alto perfil.

Proteja‑se contra golpistas por telefone

O Kaspersky Premium ajuda a monitorar vazamentos de dados, detectar atividades suspeitas em contas e fortalecer a proteção contra sequestros de conta relacionados a SIM.

Experimente o Premium grátisGolpistas podem se passar por você ou mirar seus contatos?

Sim. A falsificação do identificador de chamadas (ID) permite que um atacante faça ligações ou envie mensagens aparentando ser seu número. Essa prática se espalhou ainda mais com avanços em tecnologia de IA que facilitam a personificação. A ferramenta é amplamente disponível, barata e simples de usar.

Uma vez que um golpista falsifica seu número, ele pode ligar para seus contatos pedindo transferências de emergência, enviar links de pagamento falsos ou solicitar códigos de verificação. É fácil entender por que esses golpes funcionam: o contato vê um nome de confiança na tela e tende a seguir a orientação sem desconfiar.

Ao descobrir que alguém está falsificando seu número, avise seus contatos imediatamente. Utilize um canal que você controle (uma mensagem de grupo enviada do seu aparelho ou um e‑mail) e denuncie o incidente à sua operadora.

Seu número pode ser usado para roubo de identidade?

Um número isolado não basta para o roubo de identidade. O problema aparece quando ele é combinado com outras informações pessoalmente identificáveis (PII), como nome completo, data de nascimento ou CPF. Com dois ou mais pontos de dados, um atacante pode abrir contas de cartão de crédito em seu nome, declarar impostos fraudulentos ou acessar contas financeiras.

O desafio para o usuário é saber quanto das suas informações já estão expostas. Muitas vezes há vazamentos em grande escala, com milhões de números telefônicos sendo divulgados junto com nomes, endereços e dados de conta.

Esses registros podem acabar na dark web, onde são vendidos como parte de bancos de dados. Por isso muitas empresas tratam números de telefone como dados sensíveis: quando usados junto com outros dados pessoais, a sensibilidade do número aumenta drasticamente. Na maioria dos casos, essa exposição não é culpa sua.

Como os golpistas conseguem seu número de telefone?

Golpistas obtêm números por meio de vazamentos de dados, sites de busca de pessoas, formulários de phishing e sistemas de discagem automática que identificam linhas ativas. Lembre‑se de que muitas vezes passa bastante tempo — às vezes anos — entre o comprometimento do número e o aparecimento de atividades suspeitas.

Se você quer saber como golpistas chegaram ao seu número, quase sempre a resposta é uma dessas fontes.

Outra fonte comum são registros públicos. Processos judiciais, cadastros eleitorais e registros de propriedades frequentemente incluem números de telefone e são disponibilizados online em muitas jurisdições. Preencher um cadastro de garantia ou participar de um programa de fidelidade pode colocar seu número em bancos de dados de marketing que depois são vazados ou revendidos.

Qual o papel de vazamentos de dados e corretoras de dados?

Vazamentos de dados são a maior fonte de números expostos, e corretoras de dados ampliam o problema ao tornar essas informações acessíveis.

Quando uma empresa sofre um vazamento, os registros de clientes costumam aparecer em fóruns e mercados da dark web em questão de dias. A partir daí, atacantes cruzam essas informações com outros bancos de dados para montar um perfil cada vez mais completo de cada pessoa.

Corretoras como Whitepages, Spokeo e BeenVerified agravam o problema ao agregar dados públicos e comerciais em bancos pesquisáveis. Por uma taxa, qualquer pessoa pode consultar seu número e obter nome, endereço e outros detalhes ligados a ele. É possível remover suas informações desses sites, mas normalmente é preciso enviar solicitações de exclusão individualmente para cada corretora.

Como saber se seu número está comprometido?

Seu número pode estar comprometido se você perder o sinal celular subitamente ou receber mensagens de redefinição de senha que não pediu. Outros sinais incluem notificações de alteração de conta que você não fez e relatos de contatos dizendo que receberam mensagens suspeitas do seu número.

Fique atento a um conjunto desses sinais num curto espaço de tempo. Uma única chamada de spam não é motivo de alarme. O cenário mais preocupante é a perda completa do sinal, mesmo com seu aparelho e o chip (SIM) intactos, acompanhada de alertas de login ou pedidos de autenticação que você não iniciou. Esse padrão costuma indicar um SIM.

Se algo parecer suspeito, faça uma checagem rápida na sua conta da operadora em busca de mudanças não autorizadas. Ligue de outro telefone ou vá até uma loja física. Em seguida, acesse seus e‑mails, contas bancárias e redes sociais para verificar alterações que você não fez.

O que é um SIM e por que é a maior ameaça?

Um SIM é um ataque em que um golpista convence com sucesso sua operadora a transferir seu número para um chip (SIM) que ele controla. Isso permite interceptar todas as chamadas e mensagens enviadas para seu número. É a ameaça mais séria baseada em número de telefone porque contorna completamente a segurança oferecida por códigos de verificação via SMS.

Se um SIM swap for bem‑sucedido, o atacante recebe todos os códigos SMS enviados ao seu número. Pense nas diversas situações em que isso pode acontecer: senhas temporárias para e‑mail e banco, verificações de exchanges de criptomoedas e acesso a redes sociais.

O estrago se amplia rapidamente quando sua conta de e‑mail é comprometida, pois o golpista pode iniciar redefinições de senha em dezenas de serviços. Para ajudar usuários, o aviso da FCC sobre golpe de troca de SIM aborda proteções a nível de operadora, como reportar e passos a tomar, além de explicar como o golpe funciona e o que observar.

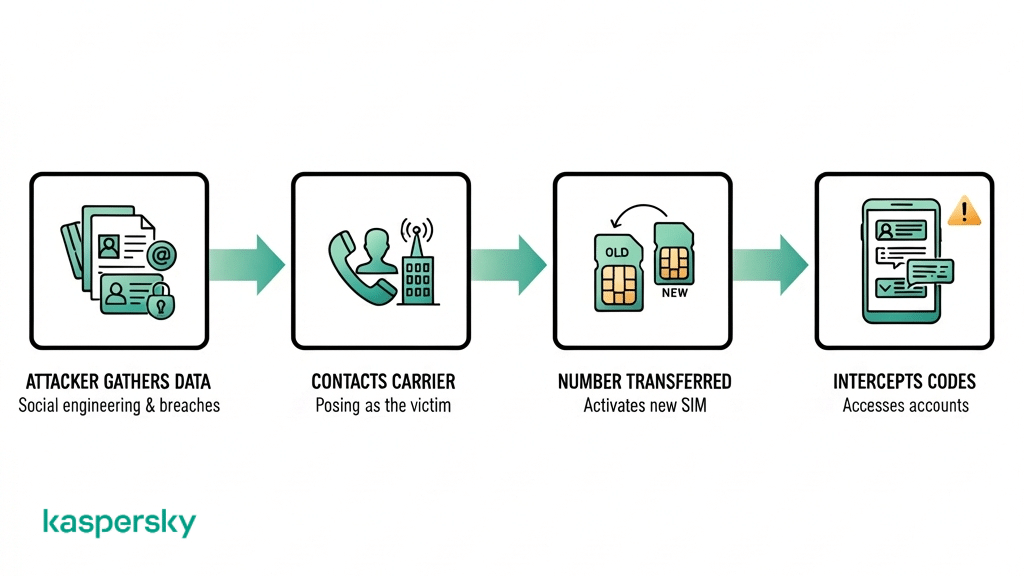

Como funciona um SIM?

Para que um SIM funcione, o atacante primeiro reúne informações pessoais sobre a vítima e então se passa por ela ao contatar a operadora para transferir o número.

O atacante coleta dados como nome, endereço, número de conta e os quatro últimos dígitos do CPF a partir de vazamentos anteriores ou perfis em redes sociais. Em seguida, inicia o pedido de transferência via portal online ou central de suporte. Como possui as informações necessárias, ele consegue vencer o processo de verificação e a transferência é aprovada.

Em alguns casos, os golpes envolvem suborno ou engenharia social diretamente com funcionários da operadora. Uma variante do SIM, chamada fraude de portabilidade (port‑out), segue processo semelhante, mas transfere o número para outra operadora.

Golpistas gostam de SIM porque qualquer ataque que redirecione mensagens SMS contorna instantaneamente a segurança de todas as contas que dependem desses códigos.

Devo me preocupar se alguém tem seu número de telefone?

Se alguém tem seu número, ainda não há motivo para pânico imediato. Você provavelmente receberá chamadas de spam e mensagens de phishing ocasionalmente, mas isso por si só não coloca suas contas ou identidade em risco.

O nível de risco sobe se você usa o número para recuperação de conta por SMS (e‑mail, banco ou outros serviços). E o risco aumenta ainda mais se seu número foi exposto junto com outras informações pessoais em um vazamento. Quando um invasor tem seu e‑mail e uma senha vazada junto com o número, ele tem muito mais vantagens do que alguém que apenas encontrou seu número em redes sociais.

O que é spam normal vs. uma ameaça séria?

Spam normal é uma abordagem em massa que inclui ligações automatizadas, telemarketing e mensagens genéricas enviadas para milhares de números. São irritantes, mas normalmente pouco perigosos; as medidas necessárias são bloquear e denunciar.

Já as ameaças sérias costumam ser mensagens direcionadas que incluem seu nome real, referências ao seu banco ou transações recentes, sugerindo que o remetente tem mais do que apenas seu número. Códigos de redefinição de senha repetidos indicam que alguém está tentando acessar suas contas ativamente. No caso de um SIM, seu telefone pode de repente mostrar “Sem serviço”.

O que fazer se um golpista tem seu número de telefone?

Se você acredita que um golpista tem seu número, bloqueie imediatamente sua conta na operadora, altere as senhas das contas mais importantes e atualize seus métodos de autenticação. Você também deve denunciar o incidente.

Tudo isso deve ser feito com rapidez, pois o intervalo entre um SIM e a tomada completa de contas pode ser de poucos minutos. Saber o que fazer quando um golpista tem seu número resume‑se à rapidez de ação.

Se não souber por onde começar, proteja primeiro a conta da operadora. Use outro telefone (linha fixa ou de um familiar) ou vá a uma loja física e solicite imediatamente o bloqueio de alterações no chip e de pedidos de portabilidade (port‑out).

Com a conta da operadora segura, verifique seus e‑mails primeiro (pois eles controlam redefinições em outros serviços), depois as contas bancárias e, em seguida, redes sociais. Se achar que foi vítima de roubo de identidade, congele seu crédito nas três agências (Equifax, Experian, TransUnion) e registre um boletim em IdentityTheft.gov.

Ao registrar a ocorrência, documente tudo com o máximo de detalhes possível. Inclua capturas de tela, carimbos de data/hora e números de protocolo de chamadas com a operadora, pois você pode precisar contestar cobranças fraudulentas posteriormente.

Como proteger a conta na operadora?

Para proteger sua conta na operadora, defina um PIN do SIM, crie um código de conta forte e exclusivo e ative proteções contra transferência de número.

Um PIN do SIM é um código que precisa ser inserido antes que seu chip (SIM) possa ser usado em um novo aparelho. Você pode configurar isso nas configurações do telefone ou ligando para o suporte. Além disso, a conta da operadora (onde você acessa faturas) deve ter um código forte diferente do PIN do chip.

Por fim, a maioria das operadoras oferece a opção de bloqueio de número ou congelamento de portabilidade para impedir transferências não autorizadas. Você pode ativar essas opções na conta online. Para um panorama abrangente de segurança móvel, as recomendações de segurança para dispositivos móveis do NIST (recomendações de segurança para dispositivos móveis) fornecem um bom quadro que cobre a maioria das eventualidades.

Como proteger suas contas online?

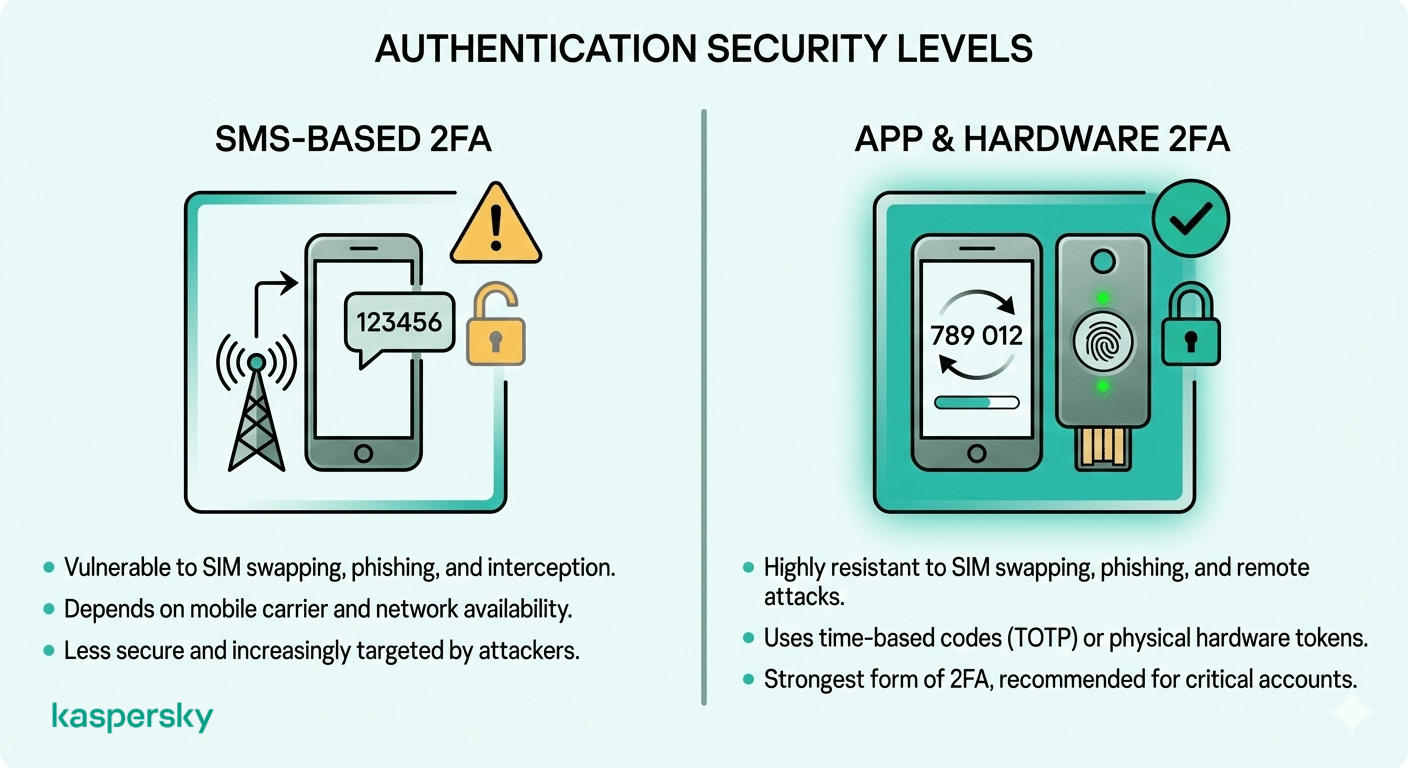

Substitua a autenticação por SMS por alternativas baseadas em app ou hardware. Use um app autenticador como Google Authenticator, Microsoft Authenticator ou Authy para gerar códigos temporários no dispositivo — isso torna suas contas imunes a ataques de SIM.

Para proteger ainda mais contas importantes, você pode usar uma chave de segurança física como YubiKey. Essas chaves tornam a tomada remota de contas impossível, pois exigem a posse física do dispositivo para autorizar o login.

Reutilizar senhas deixa suas contas mais vulneráveis: se um site que você usa é invadido, o atacante pode usar essa mesma senha para acessar outros serviços. Para reduzir esse risco, use um gerenciador de senhas que gere e armazene senhas únicas para cada conta.

Para proteção mais forte, ative autenticação multifator usando um método por app ou hardware em vez de SMS. Essa abordagem mantém seus códigos de verificação amarrados ao dispositivo e não ao número de telefone, dificultando muito a interceptação por atacantes.

Como proteger seu número de telefone a longo prazo?

Para proteger seu número a longo prazo, o objetivo é reduzir os pontos onde ele fica exposto e minimizar seu papel na segurança das contas. Infelizmente, não é um conserto único; pode ser preciso repetir algumas etapas a cada ano.

Comece removendo seu número de onde ele aparece online: redes sociais e diretórios comerciais. Talvez seja necessário também solicitar exclusão em sites de corretoras de dados, manualmente via pedidos de opt‑out ou usando serviços como DeleteMe.

Em seguida, elabore uma lista de contas que usam seu número para recuperação e migre‑as para autenticação por app.

Como camada extra, você pode adotar um número secundário com chip pré‑pago (SIM) ou um serviço VoIP para cadastros em apps de entrega e lojas. É um número que você pode trocar facilmente se for comprometido.

Revise suas configurações de privacidade regularmente, pois padrões de plataforma podem mudar após atualizações. Um campo de perfil que era privado pode tornar‑se público sem aviso. Entender que informações alguém pode obter a partir do seu número facilita decidir o que bloquear ou excluir. Isso leva cerca de 10 minutos por trimestre e evita grande parte da limpeza no futuro. Considere usar uma solução de segurança abrangente como o Kaspersky Premium para monitorar vazamentos que envolvam seus dados pessoais, incluindo o número de telefone.

Artigos relacionados:

- Como posso prevenir eficazmente ataques de SIM?

- Como se proteger de golpes por celular?

- Quais são os riscos de ataques de smishing?

- Como melhorar a segurança do seu celular hoje?

Produtos recomendados:

FAQs

Alguém pode rastrear minha localização pelo número de telefone?

Não. Rastrear localização via número de telefone exige acesso à infraestrutura da operadora ou a instalação de spyware no seu dispositivo. O rastreamento por número é restrito a autoridades mediante mandado. Existem sites fraudulentos que prometem rastrear por número; quase sempre são armadilhas de phishing ou fraudes.

Alguém pode acessar minha conta bancária só com meu número de telefone?

Um número de telefone isolado não é suficiente para acessar sua conta bancária. No entanto, combinado com outras informações pessoais, ele pode ser usado para executar um SIM. Isso permitiria a um atacante interceptar códigos de verificação via SMS e possivelmente acessar suas contas.

Devo trocar meu número de telefone após roubo de identidade?

Não. Só faz sentido trocar o número após um roubo de identidade se você foi vítima de um SIM swap ou de assédio. A maioria das vulnerabilidades é resolvida ao proteger a conta na operadora, atualizar a autenticação e congelar o crédito. As etapas de recuperação por roubo de identidade do IdentityTheft.gov podem ajudar na decisão.