A Internet das Coisas (IoT) acrescenta muito ao conforto da sua casa. Ao utilizar dispositivos inteligentes que se conectam à Internet, é possível preparar o seu café para quando se levantar e aquecer o seu forno para o jantar quando chegar a casa. Você pode controlar a temperatura e a qualidade do ar, trancar as portas e até mesmo ficar de olho na casa enquanto você está longe do seu smartphone.

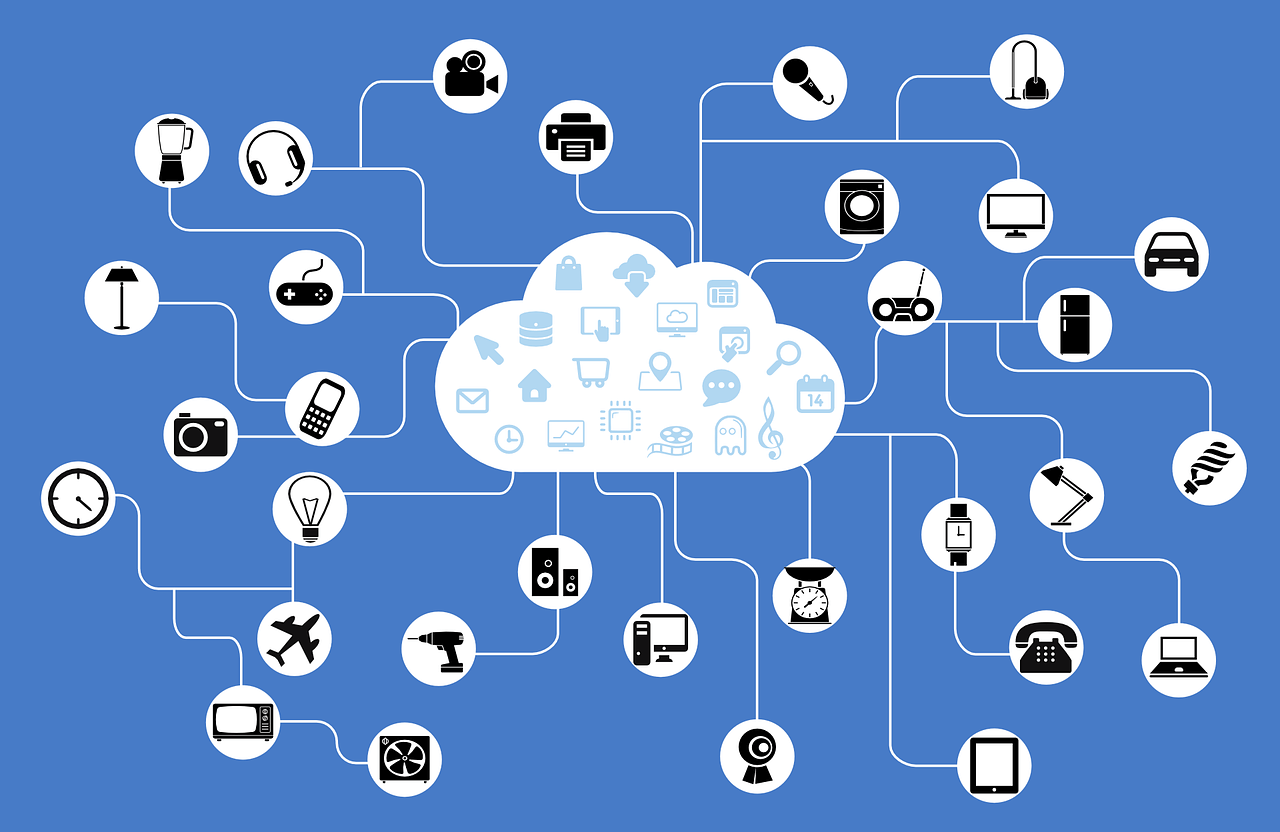

No entanto, IoT também significa que a sua geladeira, máquina de café, sistema de aquecimento e carro armazenam dados pessoais. Na verdade, cada dispositivo IoT conectado é um coletor de dados. Portanto, a menos que você queira que outras pessoas saibam tudo sobre a maneira como vive, você precisará proteger cada dispositivo. Você precisará proteger sua rede, mas também precisará garantir que não haja pontos inseguros na rede, verificando se cada dispositivo individual está seguro.

Há mais de 7 bilhões de dispositivos IoT no mundo de hoje, e eles apresentam um alvo tentador para os criminosos virtuais. Se a sua casa está ligada, você precisa protegê-la, e este artigo vai explicar como.

Potenciais riscos para a sua casa inteligente com IoT

Ainda não há nenhuma organização global para definir padrões de segurança de dispositivos da IoT. Há relativamente pouca regulamentação aplicada aos dispositivos IoT; as autoridades estão preocupadas que o seu frigorífico seja eletricamente seguro e energeticamente eficiente, mas não se preocupam se está a fazer um bom trabalho de proteção da sua privacidade.

Como a Internet das Coisas está crescendo rapidamente, há muita pressão sobre os fabricantes para aproveitar esse crescimento levando o maior número possível de produtos para o mercado. Alguns dispositivos são apressados e não dão a devida atenção às questões de segurança da Internet das Coisas. Quando os dispositivos são substituídos por novos produtos, os fabricantes nem sempre fazem muito esforço para apoiá-los com patches de segurança. Isso é um forte contraste com hardware e software de computador, onde você esperaria atualizações regulares para resolver vulnerabilidades de segurança e melhorar as operações.

Mas os hackers estão sempre ocupados e novas ameaças estão sempre surgindo, então uma câmera de segurança de cinco anos ou mesmo uma TV inteligente de seis meses de idade pode ter uma vulnerabilidade bem conhecida. Isso significa que mesmo hackers bastante inexperientes podem encontrar um exploit na Internet que podem usar para entrar na sua rede.

Já houve vários casos de hackers que conseguiram controlar Webcams, câmeras em laptops e babá eletrônica. Mas um cibercriminoso também poderia:

- acessar seus sistemas de aquecimento e iluminação para saber se você está longe de casa.

- acessar suas senhas ou mesmo sua conta bancária através de informações que você compartilhou com um assistente digital como o Amazon Echo por meio de comandos de voz.

- entrar na sua rede através de um dispositivo IoT e executar um ataque de resgate, tornando a sua casa inteligente IoT inutilizável, a menos que você pague.

- usar seus dispositivos como bots para fornecer poder de computação para um ataque DDOS, fraude de clique ou quebra de senha, ou para enviar spam ou criptografia de mina.

O tamanho das redes de bots pode ser devastadora. A rede de bots Mirai invadiu dispositivos IoT já em 2016 e conseguiu criar um enxame de 100.000 dispositivos IoT sequestrados. Cada dispositivo pode ser no poder computacional, mas junte 100.000 e você tem alguns recursos sérios para trabalhar.

A Mirai usou uma vulnerabilidade clássica: o fato de os proprietários terem deixado os nomes de usuário e senhas padrão de fábrica nos dispositivos, tornando-os fáceis de tomar o controle. Em seguida, lançou um ataque DDOS que derrubou o fornecedor de serviços de registro de domínios Dyn.

Os criadores originais da Mirai foram localizados e colocados atrás das grades. Mas a Mirai ainda está em mutação - e continua a ser uma ameaça.

Proteger redes e dispositivos IoT

Primeiro, tranque a porta da frente, ou seja, proteja o seu roteador. Se um hacker conseguir o controle do seu roteador, ele será capaz de controlar sua rede e isso significa que pode controlar qualquer dispositivo em sua casa, desde as fechaduras das portas até o seu computador.

- Mude o nome e a senha do roteador. Não use as configurações padrão. Os roteadores têm muitas vezes o nome do fabricante ou da rede que você está usando - isso dá aos hackers uma pista importante de como obter acesso. Também é uma boa ideia evitar usar o seu próprio nome, ou o seu endereço - mais uma vez, essas são pistas úteis para alguém que está tentando entrar na sua rede.

- Use senhas seguras, ou seja, senhas aleatórias contendo uma mistura de letras, caracteres e símbolos.

- Evite usar o Wi-Fi público quando estiver acessando sua rede IoT através do seu portátil ou smartphone. É relativamente fácil entrar nos tipos de redes Wi-Fi oferecidos em muitos cafés e hotéis. Use uma rede privada virtual (VPN) como a VPN Secure Connection da Kaspersky. Uma VPN oferece um gateway privado e criptografado para a Internet e impede que os espiões possam interceptar as suas comunicações.

- Comece a usar redes de convidados. É uma ótima ideia usar uma rede para visitantes que queiram usar seu Wi-Fi em casa; ela não oferece acesso à rede principal ou ao seu e-mail e outras contas. Você também pode usar uma rede de convidados para seus dispositivos IoT. Isso significa que mesmo que um hacker comprometa um dos seus dispositivos, eles ficarão presos na rede de convidados - eles não serão capazes de obter controle do seu principal acesso à Internet.

- Use um método de criptografia segura como WPA para acesso Wi-Fi.

- Tenha um cuidado especial para assegurar o controle de alto nível da sua rede IoT. Não é uma má ideia usar autenticação de dois fatores, usando biometria, um cartão de passe ou um dongle para garantir que um hacker não será capaz de produzir as duas provas de identidade exigidas.

Assim que a rede e os métodos de acesso estiverem seguros, você precisa colocar algum trabalho para proteger cada dispositivo IoT individual. Mais uma vez: mudar o nome de usuário e a senha padrão é a sua melhor primeira jogada. Se um dispositivo não o deixa fazer isto, é um buraco gritante nas suas defesas - compre um dispositivo diferente. Na verdade, quando você está comprando dispositivos domésticos inteligentes, você deve levar em conta as questões de segurança do dispositivo IoT quando estiver tomando uma decisão de compra, em vez de apenas olhar para a funcionalidade.

Cada um dos seus dispositivos IoT também precisa de uma senha diferente. Os hackers normalmente entram em uma rede a partir de um dispositivo e depois tentam expandir seu controle para outros dispositivos. Se todas as suas geladeiras e cafeteiras na IoT tiverem nomes diferentes dos controles de aquecimento e das fechaduras das portas, será quase impossível para um hacker ampliar sua presença na rede de IoT.

Agora verifique as configurações padrão de segurança e privacidade. Se há algo que você não quer que o dispositivo seja capaz de fazer ou gravar, você pode ser capaz de desativá-lo. Você pode decidir que quer os microfones em alguns dispositivos desligados, por exemplo, se não quiser usar o controle por voz neles. Isso vai impedir qualquer um de ouvir as suas conversas.

Desativando os recursos, você não quer reduzir o risco de segurança de deixar o acesso remoto ou o controle por voz aberto. Você pode decidir que alguns dispositivos não merecem ser conectados. Se a conectividade com a Internet não acrescentar um benefício positivo, você pode simplesmente desligá-la.

Há outra funcionalidade que você deve desligar, que é o plug and play universal (UPnP). Isto destina-se a ajudar os dispositivos a descobrirem-se automaticamente uns aos outros, um pouco como o plug and play em um PC que pode instalar automaticamente periféricos, tais como impressoras e unidades externas. Mas você provavelmente não vai mover seus dispositivos por muito tempo, então o UPnP provavelmente não é muito útil. Por outro lado, é um grande risco de segurança, pois as vulnerabilidades no protocolo podem ajudar os hackers a descobrir os dispositivos de fora da rede.

Manutenção dos seus dispositivos de IoT

A sua casa inteligente vai economizar algum tempo e esforço. Mas você precisa reservar um pouco de tempo para mantê-la corretamente como parte da sua estratégia de segurança do dispositivo IoT.

Cada dispositivo precisa que o seu firmware seja mantido atualizado. Quando você estiver instalando dispositivos, é uma boa ideia marcar a página Web do fabricante para que você possa verificar facilmente por atualizações no firmware e software do dispositivo. Se você tiver sorte, haverá um alerta de e-mail ou mesmo atualizações automáticas; se não, você terá que pesquisar.

Tenha cuidado com o que conecta - os perigos dos alto-falantes inteligentes

Alguns dispositivos IoT são bastante limitados e só se conectam à sua rede de controle. Outros são consideravelmente mais inteligentes. E quanto mais inteligentes forem, maior é o risco.

Portanto, tenha cuidado com o que conecta. Os alto-falantes inteligentes são um risco de segurança particular. Por exemplo, se as suas câmeras e fechaduras de segurança estiverem ligadas ao seu assistente de voz, um intruso pode simplesmente gritar "Ok Google, abra as portas" e ter acesso à casa. Se isso parecer surreal, considere que o Burger King publicou um anúncio que ativou deliberadamente os alto-falantes do Google Home e os levou a falar aos seus proprietários sobre o Whopper Burger. O Google acabou por bloquear o anúncio.

Embora irritante, a exploração do BK foi inofensiva. Mas isso realça uma vulnerabilidade que é real - e que pode ser usada para fins criminosos.

Também foram descobertos truques para permitir que os alto-falantes continuem a ouvir depois de uma pergunta ter sido feita, gravando conversas para entregá-la a um espião. Portanto, pode ser uma boa ideia manter o seu sistema de segurança numa rede separada à qual o seu assistente de voz não tenha acesso. Você também pode querer manter o acesso à sua conta bancária bem longe do dispositivo.

Lembre-se que os alto-falantes inteligentes e outros dispositivos armazenam dados sobre você e seu comportamento pessoal. Vale a pena rastrear onde esses dados são armazenados e os fins para os quais podem ser usados (o serviço deve vir com uma declaração de privacidade). Também vale a pena saber como apagar dados que você não quer que sejam mantidos.

Com a Amazon e o Google, você pode excluir os dados facilmente. Para a Amazon, use o seu aplicativo Alexa para acessar Configurações e conferir o Histórico para ver o que está no arquivo; você pode apagar pedidos individuais ou simplesmente excluir todos eles. As gravações do Google Assistant podem ser verificadas e excluídas através da sua Conta Google. Pode ser uma boa ideia fazer uma limpeza de forma regular.

As smart TVs inteligentes também podem conter muitos dados sobre o que você está assistindo...Em 2017, o fabricante de TV Vizio foi multado pela FTC por rastrear os hábitos de exibição dos proprietários de TV e depois vender a informação aos anunciantes. Também é bastante fácil piratear algumas smart TVs. Então, se a Vizio estava coletando essa informação, é bem possível que os hackers também pudessem ter conseguido os dados. Agora que as TVs e redes de Internet se cruzam, as TVs inteligentes também podem representar uma ameaça à privacidade dos seus dados em outras contas. Lembre-se de ler o manual, pois pode ser possível desligar o rastreamento. Você também deve considerar se isolar a TV de sua própria rede é uma boa ideia.

Artigos relacionados