Seu sistema de segurança está realmente protegido?

Proteger um console de segurança é mais importante do que parece. Veja um resumo sobre o comprometimento da camada de controle e como evitá-lo.

Proteger um console de segurança é mais importante do que parece. Veja um resumo sobre o comprometimento da camada de controle e como evitá-lo.

O surgimento do DarkSword e do Coruna, novos malwares voltados ao iOS, evidencia como cibercriminosos reaproveitam ferramentas de inteligência governamental e as transformam em armas. Mostraremos como esses ataques funcionam, por que eles são tão perigosos e o que você pode fazer para não ser infectado.

Analisamos como o aplicativo Be My Eyes ajuda pessoas cegas ou com baixa visão, avaliamos a eficácia na identificação de ameaças e reunimos dicas essenciais de segurança para essa comunidade.

Como gerenciar vulnerabilidades ao desenvolver ou usar software de código aberto.

Como o boom da IA e a crescente dependência de componentes de código aberto estão aumentando as dívidas de segurança corporativa, e o que é realmente possível fazer em relação a isso.

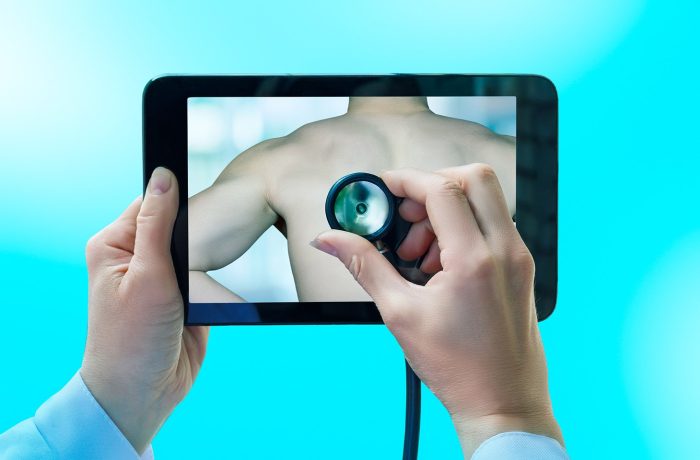

Os serviços e aplicativos de telemedicina estão crescendo rapidamente em popularidade, tornando o acesso a serviços médicos melhor do que nunca. Mas até que ponto a telemedicina é segura e quais riscos envolve?

Backups pessoais e NAS domésticos estão agora na mira dos cibercriminosos. Vamos detalhar exatamente como os hackers criptografam seus dados – e como você pode impedi-los.

Especialistas da Kaspersky detectaram sites falsos que roubam dinheiro dos fãs do BTS durante a pré-venda de ingressos. Em nosso novo artigo, explicamos como ficar atento e não ser vítima de golpistas.

Em 2025, assim como no ano anterior, os ataques a cadeias de suprimentos continuaram sendo uma das ameaças mais graves enfrentadas pelas organizações. Vamos analisar em detalhes os incidentes mais notáveis do ano passado.

Acredito firmemente que o conceito de “cibersegurança” logo se tornará obsoleto, sendo substituído pela ideia de “ciber-imunidade”.

Eugene Kaspersky

Está cansado das alucinações nos resumos de IA e não entende por que ou como o Copilot apareceu de repente no seu PC? Este guia mostra como desativar esses recursos de IA intrusivos em serviços populares.

Analisamos o ataque do cavalo de Troia BeatBanker, que combina espionagem, roubo de criptomoedas e mineração com formas criativas de se infiltrar em um smartphone.

Um ataque browser-in-the-browser, descrito teoricamente em 2022, passou a ser utilizado em campanhas reais de phishing. Neste post, explicamos como essa técnica funciona e como identificar uma janela de autenticação falsa.

Uma análise aprofundada da CVE-2026-3102, uma vulnerabilidade que representa uma ameaça potencial para qualquer pessoa que processe imagens em um Mac.